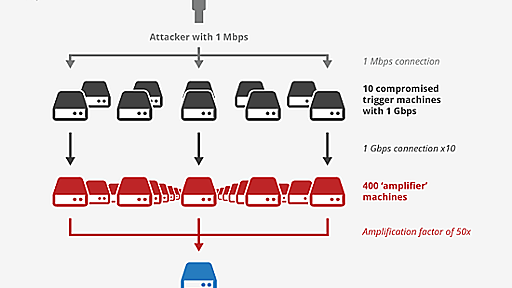

米国時間の2014年2月10日、Network Time Protocol(NTP)の脆弱性を悪用した大規模なDDoS攻撃が確認された。米国のセキュリティ企業、CloudFlareのCEOを務めるマシュー・プリンス氏のツイートによると、2013年3月に観測された“史上最大規模”のDDoS攻撃を上回り、トラフィックがほぼ400Gbpsに達する規模だったという。 NTPは、システムの内部時計を正しい時間に同期させるためのプロトコルで、インターネットを形作るネットワーク機器やサーバー、デスクトップマシンなどで幅広く使われている。 ntpdなどNTPの実装の一部には、NTPサーバーの動作モニタリングのために「monlist」機能を備えているものがある。この機能が「攻撃者にとって理想的なDDoSツール」(CloudFlareのブログ)になっているという(関連記事:増幅攻撃はDNSだけではない――NT