Infografia Riesgos Del Internet de Las Cosas en El Hogar

Infografia Riesgos Del Internet de Las Cosas en El Hogar

Cargado por

Jorge LopezCopyright:

Formatos disponibles

Infografia Riesgos Del Internet de Las Cosas en El Hogar

Infografia Riesgos Del Internet de Las Cosas en El Hogar

Cargado por

Jorge LopezTítulo original

Derechos de autor

Formatos disponibles

Compartir este documento

Compartir o incrustar documentos

¿Le pareció útil este documento?

¿Este contenido es inapropiado?

Copyright:

Formatos disponibles

Infografia Riesgos Del Internet de Las Cosas en El Hogar

Infografia Riesgos Del Internet de Las Cosas en El Hogar

Cargado por

Jorge LopezCopyright:

Formatos disponibles

www.aepd.

es @AEPD_es

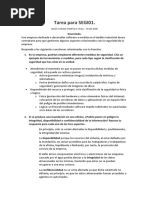

RIESGOS DEL INTERNET DE LAS RECOMENDACIONES PARA EL USO

COSAS EN EL HOGAR SEGURO DEL INTERNET DE LAS COSAS

Televisiones, juguetes, robots aspiradores, bombillas, alarmas, Sigue estas recomendaciones para mejorar tu privacidad si utilizas

altavoces o timbres son solo algunos ejemplos de dispositivos dispositivos inteligentes:

que pueden funcionar conectados a Internet.

Cuando utilizamos dispositivos inteligentes en casa podemos incurrir 1. El derecho fundamental a la protección de datos también depende de ti:

en algunos riesgos para nuestra privacidad y la de quienes conviven con • Piensa qué datos son necesarios para cada dispositivo; no facilites más datos de los necesarios.

nosotros o nos visitan. Conocerlos es clave para evitarlos.

• Revisa la información que te ofrece el fabricante y si tienes dudas consulta con su delegado de protección de

datos.

El dispositivo no distingue quién es su usuario: puede captar y almacenar voces/

imágenes/información de personas sin su conocimiento (familiares, invitados…) • Otorga tu consentimiento solo para las finalidades que se ajusten a tus preferencias y necesidades.

2. Elije productos de fabricantes o proveedores que ofrezcan garantías de privacidad y protección de datos, y

Además de los datos que facilitamos directa y conscientemente, los dispositivos aquellos que se comprometan a proporcionar actualizaciones de seguridad durante la vida útil del producto.

incorporan sensores para captar y almacenar otros datos como imágenes y audio.

3. Antes de adquirir el producto infórmate a través de las políticas de privacidad de:

Muchas empresas que participan en la prestación del servicio (fabricante del

a. Quién va a tratar tus datos personales y cómo puedes contactar con el delegado de protección de datos,

dispositivo, desarrolladores de software, prestadores de servicio, etc.) podrían

tener acceso a nuestros datos y tratarlos para finalidades ulteriores. b. Qué tipos de datos van a ser tratados y con qué finalidades,

c. Si se comunicarán tus datos personales a terceros y con qué finalidades,

Combinando los datos recogidos con la información de otros usuarios es posible d. Forma de ejercer tus derechos de protección de datos incluido tu derecho a la portabilidad de tus datos.

deducir información relativa a nuestros hábitos, comportamiento y/o estado físico.

4. Durante la puesta en marcha asegúrate de revisar y configurar tus preferencias y las opciones de privacidad

y seguridad. Debes poder otorgar tu consentimiento o expresar tu oposición a las distintas finalidades. Cambia

Algunos dispositivos pueden rastrear nuestros movimientos y como mínimo

usuarios y contraseñas que vengan establecidas por defecto. Asegúrate de actualizar el dispositivo. Desactiva las

pueden localizarnos en lugares concretos durante ciertos periodos de tiempo.

funcionalidades que no vayas a usar.

El volumen de datos recogido y la combinación de información de varios 5. Mientras tengas el dispositivo en uso:

dispositivos permite elaborar perfiles precisos en función de nuestros hábitos, a. Comprueba que el dispositivo se puede desconectar cuando no lo estés usando, y utiliza el modo que permite

preferencias y el uso que hacemos de los dispositivos. deshabilitar la captura de datos.

b. Revisa periódicamente las opciones de privacidad y seguridad.

Incluso cuando no estamos interactuando directa y conscientemente con el c. Instala las actualizaciones de seguridad disponibles.

dispositivo, éste puede continuar capturando y tratando datos personales.

6. Cuando dejes de utilizar el dispositivo definitivamente:

Un dispositivo conectado a Internet con configuraciones inseguras, por defecto a. No mantengas conectado a Internet un dispositivo obsoleto, en desuso o sin actualizar.

o vulnerabilidades no solucionadas puede convertirse en la puerta de acceso de

b. Tienes derecho a solicitar la supresión de tus datos personales y es conveniente eliminar las cuentas de

ciberdelincuentes a nuestros datos personales.

usuario en aquellos proveedores de servicio que no vayas a continuar utilizando.

c. También puedes ejercer tu derecho a la portabilidad.

Los datos personales son tratados por terceros que, en caso de sufrir una brecha

de seguridad, pueden ser expuestos. d. Borra los datos que pueda contener el dispositivo antes de venderlo o reciclarlo.

También podría gustarte

- Ciberseguridad para PYMES Deloitte 2019Documento10 páginasCiberseguridad para PYMES Deloitte 2019Juan Carlos LozanoAún no hay calificaciones

- Actividad de Puntos Evaluables - Escenario 2-ARQUITECTURA DEL COMPUTADORDocumento9 páginasActividad de Puntos Evaluables - Escenario 2-ARQUITECTURA DEL COMPUTADORJUAN JOSE CAMACHO MARTINEZAún no hay calificaciones

- Calculo DiferencialDocumento10 páginasCalculo DiferencialAnonymous Njla8wGJJAún no hay calificaciones

- Cubesat Banda S.en - Es PDFDocumento24 páginasCubesat Banda S.en - Es PDFDaniel OspinaAún no hay calificaciones

- IoT 05Documento22 páginasIoT 05JuanMarceloChamorroAvendañoAún no hay calificaciones

- Ficha 17 Privacidad y Seguridad en InternetDocumento1 páginaFicha 17 Privacidad y Seguridad en InternetAnonymous 1QZFQfSRArAún no hay calificaciones

- Securización de Los Datos en Aplicaciones MóvilesDocumento7 páginasSecurización de Los Datos en Aplicaciones Móvilessetup.xavi.2020Aún no hay calificaciones

- Practicas en Privacidad y Seguridad de La InformacionDocumento5 páginasPracticas en Privacidad y Seguridad de La InformacionJose GpeAún no hay calificaciones

- I2IoT20 Chp5 Instructor Supplemental MaterialDocumento25 páginasI2IoT20 Chp5 Instructor Supplemental MaterialdadwinzAún no hay calificaciones

- Laboratorio 1 - 2-3Documento10 páginasLaboratorio 1 - 2-3David EncisoAún no hay calificaciones

- BYODDocumento64 páginasBYODyva2203Aún no hay calificaciones

- Casos Banco de ChileDocumento3 páginasCasos Banco de ChileCrlos A SCAún no hay calificaciones

- Todo Debe ProtegerseDocumento33 páginasTodo Debe ProtegerseOctavio MejiaAún no hay calificaciones

- Foro TematicoDocumento2 páginasForo TematicoDarley SalvatierraAún no hay calificaciones

- Informe 5Documento6 páginasInforme 5Oscar Montoya CuartasAún no hay calificaciones

- Formulario-Verificacion ComponenteTIC-TeletrabajoDocumento13 páginasFormulario-Verificacion ComponenteTIC-TeletrabajoMaximuzAún no hay calificaciones

- Capítulo 5 - Exposicion CISCODocumento17 páginasCapítulo 5 - Exposicion CISCODARYL ARATH OSCCO BUSTAMANTEAún no hay calificaciones

- Dad SRH Pre 001 005Documento11 páginasDad SRH Pre 001 005smartreasonsAún no hay calificaciones

- Seguridad en BYOD Politicas y Controles Necesarios Grupo OrussDocumento9 páginasSeguridad en BYOD Politicas y Controles Necesarios Grupo OrussGrupo OrussAún no hay calificaciones

- Curso Medidas de Seguridad 768556Documento18 páginasCurso Medidas de Seguridad 768556IVAN ESCANCIANOAún no hay calificaciones

- Tema 3.1. Proteccion Personal Proteccion de DatosDocumento17 páginasTema 3.1. Proteccion Personal Proteccion de DatosJpeche2925 MorenoAún no hay calificaciones

- Plan de Seguridad en Tus Dispositivos MóvilesDocumento4 páginasPlan de Seguridad en Tus Dispositivos MóvilesRFA2009Aún no hay calificaciones

- TutorialDocumento7 páginasTutorialPablo MazariegosAún no hay calificaciones

- Informatica TipeoDocumento3 páginasInformatica Tipeomelgarejomarco71Aún no hay calificaciones

- Capítulo 3 - Práctica de Términos y Conceptos - Introduction To Cybersecurity Español ContestDocumento3 páginasCapítulo 3 - Práctica de Términos y Conceptos - Introduction To Cybersecurity Español ContestJavier Lopez VidalAún no hay calificaciones

- Infor Borrado Seguro Dispositivos MovilesDocumento9 páginasInfor Borrado Seguro Dispositivos MovilesbrunopjAún no hay calificaciones

- Capítulo 3 - Práctica de Términos y Conceptos - Introduction To Cybersecurity Español 0619 DMDocumento3 páginasCapítulo 3 - Práctica de Términos y Conceptos - Introduction To Cybersecurity Español 0619 DMJavier Lopez VidalAún no hay calificaciones

- CioPeru - IBM - 10-Mandamientos BYODDocumento8 páginasCioPeru - IBM - 10-Mandamientos BYODHarold PorrasAún no hay calificaciones

- Seguridad InformaticaDocumento3 páginasSeguridad InformaticaxdcfgvhbjnjmAún no hay calificaciones

- Capítulo3 - IntroCiberseguridadDocumento8 páginasCapítulo3 - IntroCiberseguridadAlexander WindyAún no hay calificaciones

- Gomez Pimpollo Vega Jesus SEGI01 TareaDocumento4 páginasGomez Pimpollo Vega Jesus SEGI01 Tareajesus2375100% (3)

- Fondo Acuarelas PastelDocumento10 páginasFondo Acuarelas Pastelale gomezAún no hay calificaciones

- Monografia SegDocumento11 páginasMonografia SegJaime Flores maldonadoAún no hay calificaciones

- Fundamentos de Seguridad InformáticaDocumento13 páginasFundamentos de Seguridad Informáticawrsl58Aún no hay calificaciones

- Privacidad y Seguridad de Datos .Un Imperativo en la Era DigitalDocumento4 páginasPrivacidad y Seguridad de Datos .Un Imperativo en la Era DigitalKarina Yuxil Espinoza MorazAún no hay calificaciones

- Caso de EstudioDocumento4 páginasCaso de Estudiomovies and series freeAún no hay calificaciones

- Informe Seguridad InformaticaDocumento9 páginasInforme Seguridad InformaticaAaron RodriguezAún no hay calificaciones

- Ejercicio 4 Practica Final Word SkDocumento3 páginasEjercicio 4 Practica Final Word Skskarleth080919Aún no hay calificaciones

- Foro Debate CriptografiaDocumento14 páginasForo Debate CriptografiaDavid Mauricio Patiño ChaparroAún no hay calificaciones

- C I Ber SeguridadDocumento89 páginasC I Ber SeguridadUzziel GarcíaAún no hay calificaciones

- Fase 3Documento34 páginasFase 3Uzziel GarcíaAún no hay calificaciones

- Políticas ASIS IIDocumento6 páginasPolíticas ASIS IIReyna callesAún no hay calificaciones

- Resumen Clase 10 de Marzo de 2023 - Seguridad en E-CommerceDocumento9 páginasResumen Clase 10 de Marzo de 2023 - Seguridad en E-CommercefabianaAún no hay calificaciones

- Decalogo Ciberseguridad VedaDocumento1 páginaDecalogo Ciberseguridad VedajjsistemasfrpAún no hay calificaciones

- Politicas de SeguridadDocumento3 páginasPoliticas de Seguridadarmabdo gonzalezAún no hay calificaciones

- 12 Riesgos Del Almacenamiento de Datos en La NubeDocumento2 páginas12 Riesgos Del Almacenamiento de Datos en La NubeCristina BedoyaAún no hay calificaciones

- Ciberseguridad para PymesDocumento24 páginasCiberseguridad para PymesIgna MartínAún no hay calificaciones

- Medidas Preventivas Al Compartir DatosDocumento4 páginasMedidas Preventivas Al Compartir Datosnotabo4066Aún no hay calificaciones

- Reforzamiento Politicas de Seguridad FísicaDocumento9 páginasReforzamiento Politicas de Seguridad Físicabray.sp93Aún no hay calificaciones

- 7 Política de Seguridad ETbDocumento6 páginas7 Política de Seguridad ETbSergio Aburto RAún no hay calificaciones

- CiberSeguridad-material de ApoyoDocumento4 páginasCiberSeguridad-material de Apoyoguitarstyles03Aún no hay calificaciones

- Capítulo 5Documento5 páginasCapítulo 5Fernando AndresAún no hay calificaciones

- Teletrabajo PDFDocumento5 páginasTeletrabajo PDFjorge domínguez chávezAún no hay calificaciones

- 1.3 - Seguridad (Normativa Básica)Documento9 páginas1.3 - Seguridad (Normativa Básica)María IsabelAún no hay calificaciones

- Seguridad de La InformaciónDocumento5 páginasSeguridad de La InformaciónROSENDO SANDOVALAún no hay calificaciones

- La Difícil Tarea de La Seguridad InformáticaDocumento5 páginasLa Difícil Tarea de La Seguridad InformáticaJuan David Alvear ContrerasAún no hay calificaciones

- Seguridad de La InformacionDocumento14 páginasSeguridad de La InformacionDaniela Rusinque100% (1)

- Módulo 3 Sistema de Gestión de Seguridad de La Información 27 JunDocumento50 páginasMódulo 3 Sistema de Gestión de Seguridad de La Información 27 JunJosé Luis calderoAún no hay calificaciones

- Tarea de La Unidad No. 1Documento5 páginasTarea de La Unidad No. 1angelAún no hay calificaciones

- Informe de La Privacidad de Los DatosDocumento6 páginasInforme de La Privacidad de Los Datosriv24376Aún no hay calificaciones

- Política de SeguridadDocumento11 páginasPolítica de SeguridadANDRES GIOVANNY APONTE MORENOAún no hay calificaciones

- 4 Problemas de Seguridad Informática y Posibles SolucionesDocumento6 páginas4 Problemas de Seguridad Informática y Posibles SolucionesDelmisVasquezMendozaAún no hay calificaciones

- Implementacion OpcDocumento114 páginasImplementacion Opcenriquepm06iAún no hay calificaciones

- Bove - 1 - 1626340166Documento10 páginasBove - 1 - 1626340166Ordonjog JulioAún no hay calificaciones

- El Internet de Las CosasDocumento2 páginasEl Internet de Las CosasThalia Esther Mestra DiazAún no hay calificaciones

- 16 Nuevas Tecnologias en Puertos ProsertekDocumento21 páginas16 Nuevas Tecnologias en Puertos ProsertekAbd El Latif ALFAYEDAún no hay calificaciones

- Industria 4.0Documento7 páginasIndustria 4.0Vicky Arieta100% (1)

- Alejandra (Lucida Sans Unicode)Documento8 páginasAlejandra (Lucida Sans Unicode)nadyeli302000Aún no hay calificaciones

- Medina MR Tesis Ingenieria Electronica 2020Documento146 páginasMedina MR Tesis Ingenieria Electronica 2020GERARDO CABRERAAún no hay calificaciones

- Proyecto ENTREGA 2Documento12 páginasProyecto ENTREGA 2oscar perdomo baronAún no hay calificaciones

- Evaluación Del Rendimiento Del Cifrado Basado en AtributosDocumento3 páginasEvaluación Del Rendimiento Del Cifrado Basado en AtributosDónovan BacilioAún no hay calificaciones

- Internet de Las Cosas (IoT)Documento9 páginasInternet de Las Cosas (IoT)Gustavo DávilaAún no hay calificaciones

- Ventajas y Limitaciones de Los Sistemas ExpertosDocumento3 páginasVentajas y Limitaciones de Los Sistemas ExpertosvmamanidAún no hay calificaciones

- Herramientas Digitales en La PlaneaciónDocumento8 páginasHerramientas Digitales en La Planeaciónkerensosah8Aún no hay calificaciones

- Industria 4.0Documento3 páginasIndustria 4.0Claudia Alejandra Lorenzana EspinoAún no hay calificaciones

- Informe Internet de Las Cosas 11Documento10 páginasInforme Internet de Las Cosas 11D.Milena BaronAún no hay calificaciones

- Cyberdelito Vol 1 (17x24) - Cyberdelito Vol 1 17x24 - Compressed PDFDocumento150 páginasCyberdelito Vol 1 (17x24) - Cyberdelito Vol 1 17x24 - Compressed PDFJCAún no hay calificaciones

- Invernadero Automatico Fase 2Documento30 páginasInvernadero Automatico Fase 2Cesar Pions PoloAún no hay calificaciones

- Tarea Iot Mod3 BB - SeidelsotopachecoDocumento3 páginasTarea Iot Mod3 BB - SeidelsotopachecoJose Luis MHAún no hay calificaciones

- Nuevas Tecnologias Tarea3Documento9 páginasNuevas Tecnologias Tarea3Mario Sacramento Beltrán GuerreroAún no hay calificaciones

- Lectura3 - Naidely de La Luz MelendezDocumento79 páginasLectura3 - Naidely de La Luz MelendezNaidely De la luz MelendezAún no hay calificaciones

- Internet de Las CosasDocumento107 páginasInternet de Las CosasconcepcionAún no hay calificaciones

- Herramientas Informaticas2Documento14 páginasHerramientas Informaticas2Pier Amador Reategui AguilarAún no hay calificaciones

- Sensores Analógicos, Digitales y ActuadoresDocumento12 páginasSensores Analógicos, Digitales y ActuadoresEMMA FLORES CARMONAAún no hay calificaciones

- Tecnologia de La Informacion y ComunicacionDocumento16 páginasTecnologia de La Informacion y ComunicacionJhonathan GilAún no hay calificaciones

- Effective Heart Disease Prediction Using Hybrid Machine Learning TechniquesDocumento13 páginasEffective Heart Disease Prediction Using Hybrid Machine Learning TechniquesLuigi Adrian CacianoAún no hay calificaciones

- Tarea # 5 Planteamiento Del Problema Empresaral Pag. 56Documento64 páginasTarea # 5 Planteamiento Del Problema Empresaral Pag. 56VELDINAún no hay calificaciones

- 79471-Arancio MarcoDocumento86 páginas79471-Arancio MarcoDanilo JaramilloAún no hay calificaciones

- El Internet de Las Cosas en Los Espejos InteligentesDocumento4 páginasEl Internet de Las Cosas en Los Espejos InteligentesDuvan BeleñoAún no hay calificaciones