Rede de computadores

| Ciência da Rede |

|---|

| Teoria |

|

| Tipos de Rede |

| Grafos |

|

Caraterísticas

Tipos

|

| Métricas & Algoritmos |

| Modelos |

| Categorias |

Uma rede de computadores é um conjunto de computadores que compartilham recursos localizados em ou fornecidos por nós de rede. Os computadores usam protocolos de comunicação comuns sobre interconexões digitais para se comunicarem entre si. Essas interconexões são compostas de tecnologias de rede de telecomunicações baseadas em métodos com fio físico, óptico, e de radiofrequência sem fio que podem ser organizados em uma variedade de topologias de rede.

Os nós de uma rede de computadores podem incluir computadores pessoais, servidores, hardware de rede ou outros hosts especializados ou de uso geral. Eles são identificados por endereços de rede e podem ter nomes de host. Os nomes de host servem como rótulos memoráveis para os nós e raramente são alterados após a atribuição inicial. Os endereços de rede servem para localizar e identificar os nós por protocolos de comunicação, como o Protocolo de Internet (IP).

As redes de computadores podem ser classificadas por muitos critérios, incluindo o meio de transmissão usado para transportar sinais, largura de banda, protocolos de comunicação para organizar o tráfego de rede, o tamanho da rede, a topologia, mecanismos de controle de tráfego e intenção organizacional.

As redes de computadores oferecem suporte a muitos aplicativos e serviços, como acesso à World Wide Web, vídeo e áudio digitais, uso compartilhado de servidores de aplicativos e armazenamento, impressoras e máquinas de fax e uso de aplicativos de e-mail e mensagens instantâneas.

História

[editar | editar código-fonte]Redes de computadores podem ser consideradas um ramo da ciência da computação, engenharia da computação e telecomunicações, uma vez que dependem da aplicação teórica e prática das disciplinas relacionadas. Redes de computadores foram influenciadas por uma ampla gama de desenvolvimentos tecnológicos e marcos históricos.

- No final da década de 1950, uma rede de computadores foi construída para o sistema de radar militar Ambiente Terrestre Semiautomático (SAGE) dos EUA[1][2][3] usando o modem Bell 101. Foi o primeiro modem comercial para computadores, lançado pela AT&T Corporation em 1958. O modem permitiu que dados digitais fossem transmitidos por linhas telefônicas regulares não condicionadas a uma velocidade de 110 bits por segundo (bit/s).

- Em 1959, Christopher Strachey entrou com um pedido de patente para compartilhamento de tempo no Reino Unido e John McCarthy iniciou o primeiro projeto para implementar o compartilhamento de tempo de programas de usuário no MIT.[4][5][6][7] Strachey passou o conceito para J. C. R. Licklider na conferência inaugural de processamento de informações da UNESCO em Paris naquele ano.[8] McCarthy foi fundamental na criação de três dos primeiros sistemas de compartilhamento de tempo (o Sistema de Compartilhamento De Tempo Compatível em 1961, o Sistema de Compartilhamento De Tempo BBN em 1962 e o Sistema de Compartilhamento de Tempo Dartmouth em 1963).

- Em 1959, Anatoly Kitov propôs ao Comitê Central do Partido Comunista da União Soviética um plano detalhado para a reorganização do controle das forças armadas soviéticas e da economia soviética com base em uma rede de centros de computação.[9] A proposta de Kitov foi rejeitada, assim como mais tarde o projeto de rede de gerenciamento de economia OGAS de 1962.[10]

- Em 1960, o Ambiente de Pesquisa Empresarial Semiautomático (SABRE) do sistema de reserva de companhias aéreas comerciais entrou em operação com dois mainframes conectados.

- Em 1963, J. C. R. Licklider enviou um memorando aos colegas de escritório discutindo o conceito de "Rede Intergaláctica de Computadores", uma rede de computadores destinada a permitir comunicações gerais entre usuários de computadores.

- Em 1965, a Western Electric introduziu o primeiro comutador telefônico amplamente utilizado que implementou o controle do computador na malha de comutação.

- Ao longo da década de 1960,[11][12] Paul Baran e Donald Davies inventaram independentemente o conceito de comutação de pacotes para comunicação de dados entre computadores em uma rede.[13][14][15][16] O trabalho de Baran abordou o roteamento adaptativo de blocos de mensagens em uma rede distribuída, mas não incluiu roteadores com comutadores de software, nem a ideia de que os usuários, em vez da própria rede, forneceriam a confiabilidade.[17][18][19][20] O projeto de rede hierárquica de Davies incluía roteadores de alta velocidade, protocolos de comunicação e a essência do princípio de ponta a ponta.[21][22][23][24] A rede NPL, uma rede local no Laboratório Nacional de Física (Reino Unido), foi pioneira na implementação do conceito em 1968-69 usando links de 768 kbit/s.[25][23][26] As invenções de Baran e Davies foram contribuições seminais que influenciaram o desenvolvimento de redes de computadores.[27][28][29][30]

- Em 1969, os quatro primeiros nós da ARPANET foram conectados usando circuitos de 50 kbit/s entre a Universidade da Califórnia em Los Angeles, o Instituto de Pesquisa de Stanford, a Universidade da Califórnia em Santa Barbara e a Universidade de Utah.[31] Projetado principalmente por Bob Kahn, o roteamento da rede, controle de fluxo, design de software e controle de rede foram desenvolvidos pela equipe do IMP trabalhando para Bolt Beranek & Newman.[32][33][34] No início da década de 1970, Leonard Kleinrock realizou um trabalho matemático para modelar o desempenho de redes comutadas por pacotes, o que sustentou o desenvolvimento da ARPANET.[35][36] Seu trabalho teórico sobre roteamento hierárquico no final da década de 1970 com o aluno Farouk Kamoun continua crítico para a operação da Internet hoje.[37][38]

- Em 1972, os serviços comerciais foram implantados pela primeira vez em redes de dados públicas experimentais na Europa.[39][40]

- Em 1973, a rede francesa CYCLADES, dirigida por Louis Pouzin, foi a primeira a tornar os hosts responsáveis pela entrega confiável de dados, em vez de ser um serviço centralizado da própria rede.[41]

- Em 1973, Peter Kirstein colocou a interconexão em prática na Faculdade Universitária de Londres (UCL), conectando a ARPANET às redes acadêmicas britânicas, a primeira rede internacional de computadores heterogênea.[42][43]

- Em 1973, Robert Metcalfe escreveu um memorando formal na Xerox PARC descrevendo Ethernet, um sistema de rede baseado na rede Aloha, desenvolvida na década de 1960 por Norman Abramson e colegas da Universidade do Havaí. Metcalfe, com John Shoch, Yogen Dalal, Ed Taft e Butler Lampson também desenvolveu o Pacote Universal PARC (PUP) para interconexão.[44]

- Em 1974, Vint Cerf e Bob Kahn publicaram seu artigo seminal de 1974 sobre interconexão de redes, Um Protocolo para Intercomunicação de Rede de Pacotes.[45] Mais tarde naquele ano, Cerf, Yogen Dalal e Carl Sunshine escreveram a primeira especificação do Protocolo de Controle de Transmissão (TCP), RFC 675, cunhando o termo Internet como uma abreviação para interconexão de redes.[46]

- Em julho de 1976, Robert Metcalfe e David Boggs publicaram seu artigo Ethernet: Comutação Distribuída de Pacotes para Redes de Computadores Locais[47] e colaboraram em várias patentes recebidas em 1977 e 1978.

- Redes de dados públicas na Europa, América do Norte e Japão começaram a usar X.25 no final da década de 1970 e se interconectaram com X.75.[14] Essa infraestrutura subjacente foi usada para expandir redes TCP/IP na década de 1980.[48]

- Em 1976, John Murphy da Datapoint Corporation criou a ARCNET, uma rede de passagem de token usada pela primeira vez para compartilhar dispositivos de armazenamento.

- Em 1977, a primeira rede de fibra de longa distância foi implantada pela GTE em Long Beach, Califórnia.

- Em 1979, Robert Metcalfe buscou tornar a Ethernet um padrão aberto.[49]

- Em 1980, a Ethernet foi atualizada do protocolo original de 2,94 Mbit/s para o protocolo de 10 Mbit/s, que foi desenvolvido por Ron Crane, Bob Garner, Roy Ogus,[50] e Yogen Dalal.[51]

- Em 1995, a capacidade de velocidade de transmissão para Ethernet aumentou de 10 Mbit/s para 100 Mbit/s. Em 1998, a Ethernet suportava velocidades de transmissão de 1 Gbit/s. Posteriormente, velocidades maiores de até 400 Gbit/s foram adicionadas (a partir de 2018). A escalabilidade da Ethernet tem sido um fator contribuinte para seu uso contínuo.[49]

Uso

[editar | editar código-fonte]As redes de computadores melhoram a forma como os usuários se comunicam entre si usando vários métodos eletrônicos, como e-mail, mensagens instantâneas, bate-papo on-line, chamadas de voz e vídeo e videoconferência. As redes também permitem o compartilhamento de recursos de computação. Por exemplo, um usuário pode imprimir um documento em uma impressora compartilhada ou usar dispositivos de armazenamento compartilhados. Além disso, as redes permitem o compartilhamento de arquivos e informações, dando aos usuários autorizados acesso a dados armazenados em outros computadores. A computação distribuída aproveita os recursos de vários computadores em uma rede para executar tarefas de forma colaborativa.

Pacote de rede

[editar | editar código-fonte]A maioria das redes de computadores modernas usa protocolos baseados em transmissão em modo de pacote. Um pacote de rede é uma unidade formatada de dados transportada por uma rede de pacotes comutados.

Os pacotes consistem em dois tipos de dados: informações de controle e dados do usuário (carga útil). As informações de controle fornecem os dados que a rede precisa para entregar os dados do usuário, por exemplo, endereços de rede de origem e destino, códigos de detecção de erros e informações de sequenciamento. Normalmente, as informações de controle são encontradas em cabeçalhos e trailers de pacotes, com dados de carga útil entre eles.

Com pacotes, a largura de banda do meio de transmissão pode ser melhor compartilhada entre os usuários do que se a rede fosse comutada por circuito. Quando um usuário não está enviando pacotes, o link pode ser preenchido com pacotes de outros usuários e, portanto, o custo pode ser compartilhado, com relativamente pouca interferência, desde que o link não seja usado em excesso. Muitas vezes, a rota que um pacote precisa seguir por uma rede não está imediatamente disponível. Nesse caso, o pacote é enfileirado e aguarda até que um link esteja livre.

As tecnologias de link físico de redes de pacotes normalmente limitam o tamanho dos pacotes a uma determinada unidade máxima de transmissão (MTU). Uma mensagem mais longa pode ser fragmentada antes de ser transferida e, quando os pacotes chegam, eles são remontados para construir a mensagem original.

Topologia de rede

[editar | editar código-fonte]

As localizações físicas ou geográficas dos nós e links de rede geralmente têm relativamente pouco efeito em uma rede, mas a topologia de interconexões de uma rede pode afetar significativamente sua taxa de transferência e confiabilidade. Com muitas tecnologias, como redes de barramento ou estrela, uma única falha pode fazer com que a rede falhe completamente. Em geral, quanto mais interconexões houver, mais robusta será a rede; mas mais cara será sua instalação. Portanto, a maioria dos diagramas de rede é organizada por sua topologia de rede, que é o mapa das interconexões lógicas dos hosts da rede.

As topologias comuns são:

- Rede em barramento: todos os nós são conectados a um meio comum ao longo deste meio. Este era o layout usado no Ethernet original, chamado 10BASE5 e 10BASE2. Esta ainda é uma topologia comum na camada de enlace de dados, embora variantes modernas da camada física usem enlaces ponto a ponto, formando uma estrela ou uma árvore.

- Rede em estrela: todos os nós são conectados a um nó central especial. Este é o layout típico encontrado em uma pequena LAN Ethernet comutada, onde cada cliente se conecta a um switch de rede central, e logicamente em uma LAN sem fio, onde cada cliente sem fio se associa ao ponto de acesso sem fio central.

- Rede em anel: cada nó é conectado ao seu nó vizinho esquerdo e direito, de modo que todos os nós são conectados e que cada nó pode alcançar cada outro nó atravessando nós para a esquerda ou para a direita. Redes em anel de token e a Interface de dados distribuídos por fibra (FDDI) fizeram uso dessa topologia.

- Rede em malha: cada nó é conectado a um número arbitrário de vizinhos de tal forma que há pelo menos uma travessia a partir de qualquer nó para qualquer outro.

- Rede totalmente conectada: cada nó é conectado a todos os outros nós na rede.

- Rede em árvore: os nós são organizados hierarquicamente. Esta é a topologia natural para uma rede Ethernet maior com vários switches e sem malha redundante.

O layout físico dos nós em uma rede pode não refletir necessariamente a topologia da rede. Como exemplo, com FDDI, a topologia da rede é um anel, mas a topologia física é frequentemente uma estrela, porque todas as conexões vizinhas podem ser roteadas por meio de um local físico central. O layout físico não é completamente irrelevante, no entanto, pois os locais comuns de dutos e equipamentos podem representar pontos únicos de falha devido a problemas como incêndios, falhas de energia e inundações.

Rede sobreposta

[editar | editar código-fonte]

Uma rede sobreposta é uma rede virtual que é construída sobre outra rede. Os nós na rede sobreposta são conectados por links virtuais ou lógicos. Cada link corresponde a um caminho, talvez por meio de muitos links físicos, na rede subjacente. A topologia da rede sobreposta pode (e frequentemente o faz) diferir daquela da subjacente. Por exemplo, muitas redes ponto a ponto são redes sobrepostas. Elas são organizadas como nós de um sistema virtual de links que rodam sobre a Internet.[52]

As redes sobrepostas têm sido usadas desde os primeiros dias das redes, quando os computadores eram conectados por meio de linhas telefônicas usando modems, mesmo antes do desenvolvimento das redes de dados.

O exemplo mais marcante de uma rede sobreposta é a própria Internet. A própria Internet foi inicialmente construída como uma sobreposição na rede telefônica.[52] Ainda hoje, cada nó da Internet pode se comunicar com praticamente qualquer outro por meio de uma malha subjacente de sub-redes de topologias e tecnologias extremamente diferentes. A resolução de endereços e o roteamento são os meios que permitem o mapeamento de uma rede sobreposta IP totalmente conectada à sua rede subjacente.

Outro exemplo de uma rede sobreposta é uma tabela hash distribuída, que mapeia chaves para nós na rede. Nesse caso, a rede subjacente é uma rede IP, e a rede sobreposta é uma tabela (na verdade, um mapa) indexada por chaves.

Redes sobrepostas também foram propostas como uma forma de melhorar o roteamento da Internet, como por meio de garantias de qualidade de serviço para obter mídia de streaming de qualidade superior. Propostas anteriores, como IntServ, DiffServ e multicast IP, não tiveram ampla aceitação, principalmente porque exigem a modificação de todos os roteadores na rede. Por outro lado, uma rede sobreposta pode ser implantada incrementalmente em hosts finais executando o software do protocolo de sobreposição, sem a cooperação de provedores de serviços de Internet. A rede sobreposta não tem controle sobre como os pacotes são roteados na rede subjacente entre dois nós sobrepostos, mas pode controlar, por exemplo, a sequência de nós sobrepostos que uma mensagem atravessa antes de chegar ao seu destino.

Por exemplo, a Akamai Technologies gerencia uma rede sobreposta que fornece entrega de conteúdo confiável e eficiente (um tipo de multicast). A pesquisa acadêmica inclui multicast de sistema final,[53] roteamento resiliente e estudos de qualidade de serviço, entre outros.

Links de rede

[editar | editar código-fonte]A mídia de transmissão (frequentemente referida na literatura como a mídia física) usada para conectar dispositivos para formar uma rede de computadores inclui cabo elétrico, fibra óptica e espaço livre. No modelo OSI, o software para manipular a mídia é definido nas camadas 1 e 2 — a camada física e a camada de link de dados.

Uma família amplamente adotada que usa mídia de cobre e fibra na tecnologia de rede de área local (LAN) é conhecida coletivamente como Ethernet. Os padrões de mídia e protocolo que permitem a comunicação entre dispositivos em rede via Ethernet são definidos pelo IEEE 802.3. Os padrões de LAN sem fio usam ondas de rádio, outros usam sinais infravermelhos como meio de transmissão. A comunicação por linha de energia usa o cabeamento de energia de um edifício para transmitir dados.

Com fio

[editar | editar código-fonte]

As seguintes classes de tecnologias com fio são usadas em redes de computadores.

- O cabo coaxial é amplamente usado para sistemas de televisão a cabo, prédios de escritórios e outros locais de trabalho para redes locais. A velocidade de transmissão varia de 200 milhões de bits por segundo a mais de 500 milhões de bits por segundo.

- A tecnologia ITU-T G.hn usa a fiação doméstica existente (cabo coaxial, linhas telefônicas e linhas de energia) para criar uma rede local de alta velocidade.

- O cabeamento de par trançado é usado para Ethernet com fio e outros padrões. Ele normalmente consiste em 4 pares de cabos de cobre que podem ser utilizados para transmissão de voz e dados. O uso de dois fios trançados juntos ajuda a reduzir a diafonia e a indução eletromagnética. A velocidade de transmissão varia de 2 Mbit/s a 10 Gbit/s. O cabeamento de par trançado vem em duas formas: par trançado que não é blindado (UTP) e par trançado blindado (STP). Cada forma vem em várias classificações de categoria, projetadas para uso em vários cenários.

- Uma fibra óptica é uma fibra de vidro. Ela carrega pulsos de luz que representam dados por meio de lasers e amplificadores ópticos. Algumas vantagens das fibras ópticas sobre fios de metal são perda de transmissão muito baixa e imunidade à interferência elétrica. Usando multiplexação por divisão de onda densa, as fibras ópticas podem transportar simultaneamente vários fluxos de dados em diferentes comprimentos de onda de luz, o que aumenta muito a taxa de envio de dados para até trilhões de bits por segundo. As fibras ópticas podem ser usadas para longos trechos de cabo transportando taxas de dados muito altas e são usadas para cabos de comunicação submarinos para interconectar continentes. Existem dois tipos básicos de fibra óptica, fibra óptica monomodo (SMF) e fibra óptica multimodo (MMF). A fibra monomodo tem a vantagem de ser capaz de sustentar um sinal coerente por dezenas ou até mesmo centenas de quilômetros. A fibra multimodo é mais barata de terminar, mas é limitada a algumas centenas ou mesmo apenas algumas dezenas de metros, dependendo da taxa de dados e do grau do cabo.[54]

Sem fio

[editar | editar código-fonte]

As conexões de rede podem ser estabelecidas sem fio usando rádio ou outros meios eletromagnéticos de comunicação.

- Micro-ondas terrestres – A comunicação por micro-ondas terrestres usa transmissores e receptores baseados na Terra, semelhantes a antenas parabólicas. As micro-ondas terrestres estão na faixa baixa de gigahertz, o que limita todas as comunicações à linha de visão. As estações de retransmissão são espaçadas aproximadamente 40 milhas (64 km) uma da outra.

- Satélites de comunicação – Os satélites também se comunicam via micro-ondas. Os satélites são estacionados no espaço, tipicamente em órbita geossíncrona 35.400 km (22.000 mi) acima do equador. Esses sistemas orbitais da Terra são capazes de receber e retransmitir sinais de voz, dados e TV.

- Redes celulares usam várias tecnologias de comunicação de rádio. Os sistemas dividem a região coberta em múltiplas áreas geográficas. Cada área é servida por um transceptor de baixa potência.

- Tecnologias de rádio e espectro espalhado – LANs sem fio usam uma tecnologia de rádio de alta frequência semelhante à celular digital. LANs sem fio usam tecnologia de espectro espalhado para permitir a comunicação entre vários dispositivos em uma área limitada. O IEEE 802.11 define um sabor comum de tecnologia de ondas de rádio sem fio de padrões abertos conhecida como Wi-Fi.

- A comunicação óptica de espaço livre usa luz visível ou invisível para comunicações. Na maioria dos casos, a propagação de linha de visão é usada, o que limita o posicionamento físico dos dispositivos de comunicação.

- Estendendo a Internet para dimensões interplanetárias por meio de ondas de rádio e meios ópticos, a Internet Interplanetária.[55]

- O IP sobre Portadores Aviários foi uma solicitação de comentários humorística de 1º de abril, emitida como RFC 1149. Foi implementada na vida real em 2001.[56]

Os dois últimos casos têm um grande tempo de atraso de ida e volta, o que proporciona uma comunicação bidirecional lenta, mas não impede o envio de grandes quantidades de informações (eles podem ter alto rendimento).

Nós de rede

[editar | editar código-fonte]Além de qualquer meio de transmissão física, as redes são construídas a partir de blocos de construção de sistemas básicos adicionais, como controladores de interface de rede, repetidores, hubs, pontes, switches, roteadores, modems e firewalls. Qualquer equipamento específico frequentemente conterá múltiplos blocos de construção e, portanto, pode executar múltiplas funções.

Interfaces de rede

[editar | editar código-fonte]

Um controlador de interface de rede (NIC) é um hardware de computador que conecta o computador à mídia de rede e tem a capacidade de processar informações de rede de baixo nível. Por exemplo, o NIC pode ter um conector para conectar um cabo, ou uma antena para transmissão e recepção sem fio, e os circuitos associados.

Em redes Ethernet, cada NIC tem um endereço de Controle de acesso à mídia (MAC) exclusivo — geralmente armazenado na memória permanente do controlador. Para evitar conflitos de endereço entre dispositivos de rede, o Instituto de Engenheiros Elétricos e Eletrônicos (IEEE) mantém e administra a exclusividade do endereço MAC. O tamanho de um endereço MAC Ethernet é de seis octetos. Os três octetos mais significativos são reservados para identificar os fabricantes de NIC. Esses fabricantes, usando apenas seus prefixos atribuídos, atribuem exclusivamente os três octetos menos significativos de cada interface Ethernet que produzem.

Pontes e switches

[editar | editar código-fonte]As pontes de rede e os switches de rede são diferentes de um hub, pois eles apenas encaminham os quadros para as portas envolvidas na comunicação, enquanto um hub os encaminha para todas as portas. As pontes têm apenas duas portas, mas um switch pode ser pensado como uma ponte multiporta. Os switches normalmente têm várias portas, facilitando uma topologia em estrela para dispositivos e para switches adicionais em cascata.

As pontes e os switches operam na camada de enlace de dados (camada 2) do modelo OSI e fazem a ponte de tráfego entre dois ou mais segmentos de rede para formar uma única rede local. Ambos são dispositivos que encaminham quadros de dados entre portas com base no endereço MAC de destino em cada quadro.[57] Eles aprendem a associação de portas físicas a endereços MAC examinando os endereços de origem dos quadros recebidos e somente encaminham o quadro quando necessário. Se um MAC de destino desconhecido for o destino, o dispositivo transmite a solicitação para todas as portas, exceto a de origem, e descobre a localização a partir da resposta.

As pontes e os switches dividem o domínio de colisão da rede, mas mantêm um único domínio de broadcast. A segmentação de rede por meio de pontes e comutações ajuda a dividir uma rede grande e congestionada em uma agregação de redes menores e mais eficientes.

Roteadores

[editar | editar código-fonte]

Um roteador é um dispositivo de interconexão de redes que encaminha pacotes entre redes processando as informações de endereçamento ou roteamento incluídas no pacote. As informações de roteamento são frequentemente processadas em conjunto com a tabela de roteamento. Um roteador usa sua tabela de roteamento para determinar para onde encaminhar pacotes e não requer pacotes de transmissão, o que é ineficiente para redes muito grandes.

Modems

[editar | editar código-fonte]Os modems (modulador-demodulador) são usados para conectar nós de rede via fio que não fou projetado originalmente para tráfego de rede digital, ou para wireless. Para fazer isso, um ou mais sinais de portadora são modulados pelo sinal digital para produzir um sinal analógico que pode ser adaptado para dar as propriedades necessárias para transmissão. Os primeiros modems modulavam sinais de áudio enviados por uma linha telefônica de voz padrão. Os modems ainda são comumente usados para linhas telefônicas, usando uma tecnologia de linha de assinante digital e sistemas de televisão a cabo usando tecnologia DOCSIS.

Firewalls

[editar | editar código-fonte]Um firewall é um dispositivo de rede ou software para controlar a segurança da rede e regras de acesso. Os firewalls são inseridos em conexões entre redes internas seguras e redes externas potencialmente inseguras, como a Internet. Os firewalls são normalmente configurados para rejeitar solicitações de acesso de fontes que não são reconhecidas, enquanto permitem ações de fontes reconhecidas. O papel vital que os firewalls desempenham na segurança da rede cresce em paralelo com o aumento constante de ataques cibernéticos.

Protocolos de comunicação

[editar | editar código-fonte]

Um protocolo de comunicação é um conjunto de regras para troca de informações em uma rede. Protocolos de comunicação têm várias características. Eles podem ser orientados à conexão ou sem conexão, podem usar modo de circuito ou comutação de pacotes e podem usar endereçamento hierárquico ou endereçamento plano.

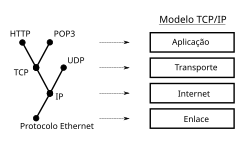

Em uma pilha de protocolos, geralmente construída de acordo com o modelo OSI, as funções de comunicação são divididas em camadas de protocolo, onde cada camada alavanca os serviços da camada abaixo dela até que a camada mais baixa controle o hardware que envia informações pela mídia. O uso de camadas de protocolo é onipresente no campo de redes de computadores. Um exemplo importante de uma pilha de protocolos é o HTTP (o protocolo da World Wide Web) rodando sobre TCP sobre IP (os protocolos da Internet) sobre IEEE 802.11 (o protocolo Wi-Fi). Esta pilha é usada entre o roteador sem fio e o computador pessoal do usuário doméstico quando o usuário está navegando na web.

Existem muitos protocolos de comunicação, alguns dos quais são descritos abaixo.

Protocolos comuns

[editar | editar código-fonte]Conjunto de protocolos de Internet

[editar | editar código-fonte]O conjunto de protocolos da Internet, também chamado de TCP/IP, é a base de todas as redes modernas. Ele oferece serviços sem conexão e orientados à conexão em uma rede inerentemente não confiável atravessada pela transmissão de datagramas usando o protocolo da Internet (IP). Em seu núcleo, o conjunto de protocolos define as especificações de endereçamento, identificação e roteamento para o Protocolo da Internet Versão 4 (IPv4) e para o IPv6, a próxima geração do protocolo com uma capacidade de endereçamento muito ampliada. O conjunto de protocolos da Internet é o conjunto definidor de protocolos para a Internet.[58]

IEEE 802

[editar | editar código-fonte]IEEE 802 é uma família de padrões IEEE que lidam com redes locais e redes metropolitanas. O conjunto completo de protocolos IEEE 802 fornece um conjunto diversificado de recursos de rede. Os protocolos têm um esquema de endereçamento plano. Eles operam principalmente nas camadas 1 e 2 do modelo OSI.

Por exemplo, o MAC bridging (IEEE 802.1D) lida com o roteamento de pacotes Ethernet usando um Spanning Tree Protocol. O IEEE 802.1Q descreve VLANs, e o IEEE 802.1X define um protocolo de controle de acesso à rede baseado em porta, que forma a base para os mecanismos de autenticação usados em VLANs[59] (mas também é encontrado em WLANs[60]) – é o que o usuário doméstico vê quando precisa inserir uma "chave de acesso sem fio".

Ethernet

[editar | editar código-fonte]Ethernet é uma família de tecnologias usadas em LANs com fio. Ela é descrita por um conjunto de padrões chamados IEEE 802.3, publicados pelo Instituto de Engenheiros Elétricos e Eletrônicos.

LAN sem fio

[editar | editar código-fonte]LAN sem fio baseada nos padrões IEEE 802.11, também amplamente conhecida como WLAN ou WiFi, é provavelmente o membro mais conhecido da família de protocolos IEEE 802 para usuários domésticos hoje. O IEEE 802.11 compartilha muitas propriedades com Ethernet com fio.

SONET/SDH

[editar | editar código-fonte]Rede Óptica Síncrona (SONET) e Hierarquia Digital Síncrona (SDH) são protocolos de multiplexação padronizados que transferem múltiplos fluxos de bits digitais por fibra óptica usando lasers. Eles foram originalmente projetados para transportar comunicações em modo de circuito de uma variedade de fontes diferentes, principalmente para suportar telefonia digital comutada por circuito. No entanto, devido à sua neutralidade de protocolo e recursos orientados a transporte, SONET/SDH também foi a escolha óbvia para transportar quadros do Modo de Transferência Assíncrona (ATM).

Modo de Transferência Assíncrona

[editar | editar código-fonte]O Modo de Transferência Assíncrona (ATM) é uma técnica de comutação para redes de telecomunicações. Ele usa multiplexação por divisão de tempo assíncrona e codifica dados em células pequenas e de tamanho fixo. Isso difere de outros protocolos, como o conjunto de protocolos da Internet ou Ethernet, que usam pacotes ou quadros de tamanho variável. O ATM tem semelhanças com redes comutadas por circuito e pacote. Isso o torna uma boa escolha para uma rede que deve lidar com tráfego de dados tradicional de alto rendimento e conteúdo de baixa latência em tempo real, como voz e vídeo. O ATM usa um modelo orientado a conexão no qual um circuito virtual deve ser estabelecido entre dois pontos de extremidade antes que a troca de dados real comece.

O ATM ainda desempenha um papel na última milha, que é a conexão entre um provedor de serviços de Internet e o usuário doméstico.[61]

Padrões celulares

[editar | editar código-fonte]Existem vários padrões celulares digitais diferentes, incluindo: Sistema Global para Comunicações Móveis (GSM), Serviço Geral de Rádio por Pacotes (GPRS), cdmaOne, CDMA2000, Evolution-Data Optimized (EV-DO), Taxas de Dados Aprimoradas para GSM Evolution (EDGE), Sistema Universal de Telecomunicações Móveis (UMTS), Telecomunicações Sem Fio Aprimoradas Digitais (DECT), AMPS Digital (IS-136/TDMA) e Rede Digital Aprimorada Integrada (iDEN).[62]

Roteamento

[editar | editar código-fonte]

Roteamento é o processo de selecionar caminhos de rede para transportar tráfego de rede. O roteamento é realizado para muitos tipos de redes, incluindo redes de comutação de circuitos e redes de comutação de pacotes.

Em redes comutadas por pacotes, os protocolos de roteamento direcionam o encaminhamento de pacotes por meio de nós intermediários. Os nós intermediários são normalmente dispositivos de hardware de rede, como roteadores, pontes, gateways, firewalls ou switches. Computadores de uso geral também podem encaminhar pacotes e executar o roteamento, embora, por não terem hardware especializado, possam oferecer desempenho limitado. O processo de roteamento direciona o encaminhamento com base em tabelas de roteamento, que mantêm um registro das rotas para vários destinos de rede. A maioria dos algoritmos de roteamento usa apenas um caminho de rede por vez. As técnicas de roteamento multicaminho permitem o uso de vários caminhos alternativos.

O roteamento pode ser contrastado com o bridging em sua suposição de que endereços de rede são estruturados e que endereços semelhantes implicam proximidade dentro da rede. Endereços estruturados permitem que uma única entrada de tabela de roteamento represente a rota para um grupo de dispositivos. Em grandes redes, o endereçamento estruturado usado por roteadores supera o endereçamento que não é estruturado usado pelo bridging. Endereços IP estruturados são usados na Internet. Endereços MAC que não são estruturados são usados para bridging em Ethernet e redes locais semelhantes.

Escala geográfica

[editar | editar código-fonte]Redes podem ser caracterizadas por muitas propriedades ou características, como capacidade física, propósito organizacional, autorização de usuário, direitos de acesso e outros. Outro método de classificação distinto é o da extensão física ou escala geográfica.

Rede em nanoescala

[editar | editar código-fonte]Uma rede em nanoescala tem componentes-chave implementados na nanoescala, incluindo portadores de mensagens, e alavanca princípios físicos que diferem dos mecanismos de comunicação em macroescala. A comunicação em nanoescala estende a comunicação a sensores e atuadores muito pequenos, como aqueles encontrados em sistemas biológicos, e também tende a operar em ambientes que seriam muito severos para outras técnicas de comunicação.[63]

Rede de área pessoal

[editar | editar código-fonte]Uma rede de área pessoal (PAN) é uma rede de computadores usada para comunicação entre computadores e diferentes dispositivos de tecnologia da informação próximos a uma pessoa. Alguns exemplos de dispositivos usados em uma PAN são computadores pessoais, impressoras, aparelhos de fax, telefones, PDAs, scanners e consoles de videogame. Uma PAN pode incluir dispositivos com e sem fio. O alcance de uma PAN normalmente se estende a 10 metros.[64]> Uma PAN com fio é geralmente construída com conexões USB e FireWire, enquanto tecnologias como Bluetooth e comunicação infravermelha normalmente formam uma PAN sem fio.

Rede de área local

[editar | editar código-fonte]Uma rede de área local (LAN) é uma rede que conecta computadores e dispositivos em uma área geográfica limitada, como uma casa, escola, prédio de escritórios ou grupo de prédios próximos. LANs com fio são mais comumente baseadas na tecnologia Ethernet. Outras tecnologias de rede, como ITU-T G.hn, também fornecem uma maneira de criar uma LAN com fio usando fiação existente, como cabos coaxiais, linhas telefônicas e linhas de energia.[65]

Uma LAN pode ser conectada a uma rede de longa distância (WAN) usando um roteador. As características definidoras de uma LAN, em contraste com uma WAN, incluem maiores taxas de transferência de dados, alcance geográfico limitado e falta de dependência de linhas alugadas para fornecer conectividade. As atuais tecnologias Ethernet ou outras LAN IEEE 802.3 operam em taxas de transferência de dados de até e acima de 100 Gbit/s,[66] padronizadas pelo IEEE em 2010.

Rede de área doméstica

[editar | editar código-fonte]Uma rede de área doméstica (HAN) é uma LAN residencial usada para comunicação entre dispositivos digitais normalmente implantados em casa, geralmente um pequeno número de computadores pessoais e acessórios, como impressoras e dispositivos de computação móvel. Uma função importante é o compartilhamento de acesso à Internet, geralmente um serviço de banda larga por meio de um provedor de acesso à Internet a cabo ou linha de assinante digital (DSL).

Rede de área de armazenamento

[editar | editar código-fonte]Uma rede de área de armazenamento (SAN) é uma rede dedicada que fornece acesso a armazenamento de dados consolidado em nível de bloco. As SANs são usadas principalmente para tornar dispositivos de armazenamento, como matrizes de disco, bibliotecas de fitas e jukeboxes óticos, acessíveis a servidores para que o armazenamento apareça como dispositivos conectados localmente ao sistema operacional. Uma SAN normalmente tem sua própria rede de dispositivos de armazenamento que geralmente não são acessíveis por meio da rede local por outros dispositivos. O custo e a complexidade das SANs caíram no início dos anos 2000 para níveis que permitem uma adoção mais ampla em ambientes empresariais e de pequenas e médias empresas.

Rede de área de campus

[editar | editar código-fonte]Uma rede de área de campus (CAN) é composta de uma interconexão de LANs dentro de uma área geográfica limitada. O equipamento de rede (switches, roteadores) e a mídia de transmissão (fibra óptica, cabeamento Cat5, etc.) são quase inteiramente de propriedade do inquilino ou proprietário do campus (uma empresa, universidade, governo, etc.).

Por exemplo, uma rede de campus universitário provavelmente conectará uma variedade de prédios de campus para conectar faculdades ou departamentos acadêmicos, a biblioteca e residências estudantis.

Rede backbone

[editar | editar código-fonte]Uma rede backbone é parte de uma infraestrutura de rede de computadores que fornece um caminho para a troca de informações entre diferentes LANs ou sub-redes. Um backbone pode unir diversas redes dentro do mesmo prédio, em diferentes prédios ou em uma área ampla. Ao projetar um backbone de rede, o desempenho da rede e o congestionamento da rede são fatores críticos a serem considerados. Normalmente, a capacidade da rede backbone é maior do que a das redes individuais conectadas a ela.

Por exemplo, uma grande empresa pode implementar uma rede backbone para conectar departamentos localizados ao redor do mundo. O equipamento que une as redes departamentais constitui o backbone da rede. Outro exemplo de uma rede backbone é o backbone da Internet, que é um sistema global massivo de cabo de fibra óptica e rede óptica que transporta a maior parte dos dados entre de longa distância (WANs), redes metropolitanas, regionais, nacionais e transoceânicas.

Rede de área metropolitana

[editar | editar código-fonte]Uma rede de área metropolitana (MAN) é uma grande rede de computadores que interconecta usuários com recursos de computador em uma região geográfica do tamanho de uma área metropolitana.

Rede de longa distância

[editar | editar código-fonte]Uma rede de longa distância (WAN) é uma rede de computadores que cobre uma grande área geográfica, como uma cidade, um país ou até mesmo distâncias intercontinentais. Uma WAN usa um canal de comunicação que combina muitos tipos de mídia, como linhas telefônicas, cabos e ondas de rádio. Uma WAN geralmente faz uso de recursos de transmissão fornecidos por operadoras comuns, como empresas de telefonia. As tecnologias WAN geralmente funcionam nas três camadas inferiores do modelo OSI: a camada física, a camada de link de dados e a camada de rede.

Rede privada empresarial

[editar | editar código-fonte]Uma rede privada empresarial é uma rede que uma única organização constrói para interconectar seus escritórios (por exemplo, locais de produção, matrizes, escritórios remotos, lojas) para que eles possam compartilhar recursos de computador.

Rede privada virtual

[editar | editar código-fonte]Uma rede privada virtual (VPN) é uma rede de sobreposição na qual alguns dos links entre nós são transportados por conexões abertas ou circuitos virtuais em alguma rede maior (por exemplo, a Internet) em vez de fios físicos. Diz-se que os protocolos da camada de link de dados da rede virtual são tunelados pela rede maior. Uma aplicação comum é a comunicação segura pela Internet pública, mas uma VPN não precisa ter recursos de segurança explícitos, como autenticação ou criptografia de conteúdo. VPNs, por exemplo, podem ser usadas para separar o tráfego de diferentes comunidades de usuários em uma rede subjacente com fortes recursos de segurança.

A VPN pode ter desempenho de melhor esforço ou pode ter um acordo de nível de serviço (SLA) definido entre o cliente VPN e o provedor de serviços VPN.

Rede de área global

[editar | editar código-fonte]Uma rede de área global (GAN) é uma rede usada para dar suporte a usuários móveis em um número arbitrário de LANs sem fio, áreas de cobertura de satélite, etc. O principal desafio nas comunicações móveis é transferir comunicações de uma área de cobertura local para a próxima. No Projeto 802 do IEEE, isso envolve uma sucessão de LANs sem fio terrestres.[67]

Escopo organizacional

[editar | editar código-fonte]Redes são tipicamente gerenciadas pelas organizações que as possuem. Redes empresariais privadas podem usar uma combinação de intranets e extranets. Elas também podem fornecer acesso de rede à Internet, que não tem um único proprietário e permite conectividade global virtualmente ilimitada.

Intranet

[editar | editar código-fonte]Uma intranet é um conjunto de redes que estão sob o controle de uma única entidade administrativa. Uma intranet normalmente usa o Protocolo de Internet e ferramentas baseadas em IP, como navegadores da web e aplicativos de transferência de arquivos. A entidade administrativa limita o uso da intranet aos seus usuários autorizados. Mais comumente, uma intranet é a LAN interna de uma organização. Uma grande intranet normalmente tem pelo menos um servidor web para fornecer aos usuários informações organizacionais.

Extranet

[editar | editar código-fonte]Uma extranet é uma rede que está sob o controle administrativo de uma única organização, mas suporta uma conexão limitada a uma rede externa específica. Por exemplo, uma organização pode fornecer acesso a alguns aspectos de sua intranet para compartilhar dados com seus parceiros de negócios ou clientes. Essas outras entidades não são necessariamente confiáveis do ponto de vista da segurança. A conexão de rede a uma extranet é frequentemente, mas nem sempre, implementada via tecnologia WAN.

Internet

[editar | editar código-fonte]

Uma inter-rede é a conexão de vários tipos diferentes de redes de computadores para formar uma única rede de computadores usando protocolos de rede de camada superior e conectando-os usando roteadores.

A Internet é o maior exemplo de inter-rede. É um sistema global de redes de computadores governamentais, acadêmicas, corporativas, públicas e privadas interconectadas. É baseada nas tecnologias de rede do conjunto de protocolos da Internet. É a sucessora da Rede de Agências de Projetos de Pesquisa Avançada (ARPANET) desenvolvida pela DARPA do Departamento de Defesa dos Estados Unidos. A Internet utiliza comunicações de cobre e um backbone de rede óptica para habilitar a World Wide Web (WWW), a Internet das coisas, transferência de vídeo e uma ampla gama de serviços de informação.

Os participantes da Internet usam uma gama diversificada de métodos de várias centenas de protocolos documentados e, muitas vezes, padronizados, compatíveis com o conjunto de protocolos da Internet e o sistema de endereçamento IP administrado pela Autoridade de Atribuição de Números na Internet e registros de endereços. Provedores de serviços e grandes empresas trocam informações sobre a acessibilidade de seus espaços de endereço por meio do Protocolo de Gateway de Fronteira (BGP), formando uma malha mundial redundante de caminhos de transmissão.

Darknet

[editar | editar código-fonte]Uma darknet é uma rede de sobreposição, normalmente executada na Internet, que só é acessível por meio de software especializado. É uma rede de anonimato onde as conexões são feitas apenas entre pares confiáveis — às vezes chamados de amigos (F2F)[69] — usando protocolos e portas que não são padronizados.

As darknets são distintas de outras redes peer-to-peer distribuídas, pois o compartilhamento é anônimo (ou seja, os endereços IP não são compartilhados publicamente) e, portanto, os usuários podem se comunicar com pouco medo de interferência governamental ou corporativa.[70]

Serviço de rede

[editar | editar código-fonte]Serviços de rede são aplicativos hospedados por servidores em uma rede de computadores, para fornecer alguma funcionalidade para membros ou usuários da rede, ou para ajudar a própria rede a operar.

A World Wide Web, e-mail,[71] impressão e compartilhamento de arquivos de rede são exemplos de serviços de rede bem conhecidos. Serviços de rede como o Sistema de Nomes de Domínio (DNS) dão nomes para endereços IP e MAC (as pessoas lembram nomes como nm.lan melhor do que números como 210.121.67.18),[72] e Protocolo de Configuração Dinâmica de Host (DHCP) para garantir que o equipamento na rede tenha um endereço IP válido.[73]

Os serviços geralmente são baseados em um protocolo de serviço que define o formato e o sequenciamento de mensagens entre clientes e servidores desse serviço de rede.

Desempenho de rede

[editar | editar código-fonte]Largura de banda

[editar | editar código-fonte]Largura de banda em bit/s pode se referir à largura de banda consumida, correspondendo à taxa de transferência de rede (throughput) ou taxa de transferência boa (goodput) alcançados, ou seja, a taxa média de transferência de dados bem-sucedida por meio de um caminho de comunicação. A taxa de transferência de rede é afetada por processos como modelagem de largura de banda, gerenciamento de largura de banda, limitação de largura de banda, limite de largura de banda e alocação de largura de banda (usando, por exemplo, protocolo de alocação de largura de banda e alocação dinâmica de largura de banda).

Atraso de rede

[editar | editar código-fonte]Atraso de rede é uma característica de design e desempenho de uma rede de telecomunicações. Ele especifica a latência para um bit de dados viajar pela rede de um ponto de extremidade de comunicação para outro. O atraso pode diferir ligeiramente, dependendo da localização do par específico de pontos de extremidade de comunicação. Os engenheiros geralmente relatam o atraso máximo e médio, e eles dividem o atraso em vários componentes, cuja soma é o atraso total:

- Atraso de processamento – tempo que um roteador leva para processar o cabeçalho do pacote

- Atraso de enfileiramento – tempo que o pacote gasta em filas de roteamento

- Atraso de transmissão – tempo que leva para empurrar os bits do pacote para o link

- Atraso de propagação – tempo para um sinal se propagar pela mídia

Um certo nível mínimo de atraso é experimentado por sinais devido ao tempo que leva para transmitir um pacote serialmente por um link. Esse atraso é estendido por níveis mais variáveis de atraso devido ao congestionamento da rede. Os atrasos de rede IP podem variar de menos de um microssegundo a várias centenas de milissegundos.

Métricas de desempenho

[editar | editar código-fonte]Os parâmetros que afetam o desempenho normalmente podem incluir taxa de transferência, jitter, taxa de erros de bit e latência.

Em redes comutadas por circuito, o desempenho da rede é sinônimo de grau de serviço. O número de chamadas rejeitadas é uma medida de quão bem a rede está funcionando sob cargas de tráfego pesadas.[74] Outros tipos de medidas de desempenho podem incluir o nível de ruído e eco.

Em uma rede em Modo de Transferência Assíncrona (ATM), o desempenho pode ser medido pela taxa de linha, qualidade de serviço (QoS), taxa de transferência de dados, tempo de conexão, estabilidade, tecnologia, técnica de modulação e aprimoramentos de modem.[75]

Existem muitas maneiras de medir o desempenho de uma rede, pois cada rede é diferente em natureza e design. O desempenho também pode ser modelado em vez de medido. Por exemplo, diagramas de transição de estado são frequentemente usados para modelar o desempenho de enfileiramento em uma rede comutada por circuito. O planejador de rede usa esses diagramas para analisar como a rede funciona em cada estado, garantindo que a rede seja projetada de forma otimizada.[76]

Congestionamento de rede

[editar | editar código-fonte]O congestionamento de rede ocorre quando um link ou nó é submetido a uma carga de dados maior do que a nominal, resultando em uma deterioração de sua qualidade de serviço. Quando as redes estão congestionadas e as filas ficam muito cheias, os pacotes precisam ser descartados e os participantes devem contar com a retransmissão para manter comunicações confiáveis. Os efeitos típicos do congestionamento incluem atraso na fila, perda de pacotes ou bloqueio de novas conexões. Uma consequência desses dois últimos é que aumentos incrementais na carga oferecida levam a apenas um pequeno aumento na taxa de transferência da rede ou a uma redução potencial na taxa de transferência da rede.

Os protocolos de rede que usam retransmissões agressivas para compensar a perda de pacotes tendem a manter os sistemas em um estado de congestionamento de rede mesmo após a carga inicial ser reduzida a um nível que normalmente não induziria congestionamento de rede. Assim, as redes que usam esses protocolos podem exibir dois estados estáveis sob o mesmo nível de carga. O estado estável com baixa taxa de transferência é conhecido como colapso congestivo.

As redes modernas usam técnicas de controle de congestionamento, prevenção de congestionamento e controle de tráfego onde os pontos de extremidade normalmente desaceleram ou às vezes até param a transmissão completamente quando a rede está congestionada para tentar evitar o colapso congestivo. Técnicas específicas incluem: recuo (backoff) exponencial em protocolos como o CSMA/CA do 802.11 e Ethernet original, redução de janela em TCP e enfileiramento justo em dispositivos como roteadores.

Outro método para evitar os efeitos negativos do congestionamento da rede é implementar esquemas de prioridade de qualidade de serviço permitindo que o tráfego selecionado ignore o congestionamento. Os esquemas de prioridade não resolvem o congestionamento da rede por si só, mas ajudam a aliviar os efeitos do congestionamento para serviços críticos. Um terceiro método para evitar o congestionamento da rede é a alocação explícita de recursos de rede para fluxos específicos. Um exemplo disso é o uso de Oportunidades de Transmissão Livre de Contenção (CFTXOPs) no padrão de rede doméstica ITU-T G.hn.

Para a Internet, a RFC 2914 aborda o assunto do controle de congestionamento em detalhes.

Resiliência da rede

[editar | editar código-fonte]A resiliência da rede é "a capacidade de fornecer e manter um nível aceitável de serviço em face de falhas e desafios à operação normal".[77]

Visões de redes

[editar | editar código-fonte]Usuários e administradores de rede normalmente têm visões diferentes de suas redes. Usuários podem compartilhar impressoras e alguns servidores de um grupo de trabalho, o que geralmente significa que eles estão na mesma localização geográfica e na mesma LAN, enquanto um administrador de rede é responsável por manter essa rede ativa e funcionando. Uma comunidade de interesse tem menos conexão do que estar em uma área local e deve ser pensada como um conjunto de usuários localizados arbitrariamente que compartilham um conjunto de servidores e possivelmente também se comunicam por meio de tecnologias ponto a ponto.

Administradores de rede podem ver redes de perspectivas físicas e lógicas. A perspectiva física envolve localizações geográficas, cabeamento físico e os elementos de rede (por exemplo, roteadores, pontes e gateways de camada de aplicação) que se interconectam por meio da mídia de transmissão. Redes lógicas, chamadas, na arquitetura TCP/IP, sub-redes, mapeiam uma ou mais mídias de transmissão. Por exemplo, uma prática comum em um campus de edifícios é fazer com que um conjunto de cabos LAN em cada edifício pareça ser uma sub-rede comum, usando VLANs.

Usuários e administradores estão cientes, em graus variados, das características de confiança e escopo de uma rede. Novamente usando a terminologia arquitetônica TCP/IP, uma intranet é uma comunidade de interesse sob administração privada, geralmente por uma empresa, e é acessível apenas por usuários autorizados (por exemplo, funcionários).[78] As intranets não precisam ser conectadas à Internet, mas geralmente têm uma conexão limitada. Uma extranet é uma extensão de uma intranet que permite comunicações seguras para usuários fora da intranet (por exemplo, parceiros de negócios, clientes).[78]

Não oficialmente, a Internet é o conjunto de usuários, empresas e provedores de conteúdo que são interconectados por Provedores de Serviços de Internet (ISP). De um ponto de vista de engenharia, a Internet é o conjunto de sub-redes e agregados de sub-redes que compartilham o espaço de endereço IP registrado e trocam informações sobre a acessibilidade desses endereços IP usando o Protocolo de Gateway de Fronteira (BGP). Normalmente, os nomes legíveis por humanos dos servidores são traduzidos para endereços IP, de forma transparente para os usuários, por meio da função de diretório do Sistema de Nomes de Domínio (DNS).

Pela Internet, pode haver comunicações de empresa para empresa, de empresa para consumidor, e de consumidor para consumidor. Quando dinheiro ou informações sensíveis são trocadas, as comunicações tendem a ser protegidas por alguma forma de mecanismo de segurança de comunicações. Intranets e extranets podem ser sobrepostas com segurança na Internet, sem qualquer acesso por usuários e administradores gerais da Internet, usando tecnologia de VPN segura.

Segurança

[editar | editar código-fonte]Redes de computadores também são usadas por hackers de segurança para implantar vírus de computador ou worms de computador em dispositivos conectados à rede ou para impedir que esses dispositivos acessem a rede por meio de um ataque de negação de serviço.

Segurança de rede

[editar | editar código-fonte]A segurança de rede consiste em disposições e políticas adotadas pelo administrador de rede para prevenir e monitorar acesso que não é autorizado, uso indevido, modificação ou negação da rede de computadores e seus recursos acessíveis pela rede.[79] A segurança de rede é usada em uma variedade de redes de computadores, públicas e privadas, para proteger transações e comunicações diárias entre empresas, agências governamentais e indivíduos.

Vigilância de rede

[editar | editar código-fonte]A vigilância de rede é o monitoramento de dados transferidos por redes de computadores, como a Internet. O monitoramento geralmente é feito secretamente e pode ser feito por ou a mando de governos, por corporações, organizações criminosas ou indivíduos. Pode ou não ser legal e pode ou não exigir autorização de um tribunal ou outra agência independente.

Programas de vigilância de computadores e redes são amplamente difundidos hoje em dia, e quase todo o tráfego da Internet é ou poderia ser monitorado em busca de pistas de atividades ilegais.

A vigilância é muito útil para governos e autoridades policiais para manter o controle social, reconhecer e monitorar ameaças e prevenir ou investigar atividades criminosas. Com o advento de programas como o programa Conscientização Total da Informação (TIA), tecnologias como computadores de vigilância de alta velocidade e software biométrico, e leis como a Lei de Assistência das Comunicações para Aplicação da Lei (CALEA), os governos agora possuem uma capacidade sem precedentes de monitorar as atividades dos cidadãos.[80]

No entanto, muitos grupos de direitos civis e privacidade — como Repórteres Sem Fronteiras, a Fundação Fronteira Eletrônica e a União Americana pelas Liberdades Civis — expressaram preocupação de que o aumento da vigilância dos cidadãos pode levar a uma sociedade de vigilância em massa, com liberdades políticas e pessoais limitadas. Medos como esse levaram a ações judiciais como Hepting versus AT&T.[80][81] O grupo hacktivista Anonymous invadiu sites do governo em protesto contra o que considera "vigilância draconiana".[82][83]

Criptografia de ponta a ponta

[editar | editar código-fonte]Criptografia de ponta a ponta (E2EE) é um paradigma de comunicações digitais de proteção ininterrupta de dados que trafegam entre duas partes comunicantes. Ela envolve a parte originadora criptografando dados para que somente o destinatário pretendido possa descriptografá-los, sem dependência de terceiros. A criptografia de ponta a ponta impede que intermediários, como provedores de serviços de Internet ou provedores de serviços de aplicativos, leiam ou adulterem as comunicações. A criptografia de ponta a ponta geralmente protege tanto a confidencialidade quanto a integridade.

Exemplos de criptografia de ponta a ponta incluem HTTPS para tráfego da web, PGP para e-mail, OTR para mensagens instantâneas, ZRTP para telefonia e TETRA para rádio.

Sistemas de comunicação baseados em servidor típicos não incluem criptografia de ponta a ponta. Esses sistemas podem garantir apenas a proteção das comunicações entre clientes e servidores, não entre as próprias partes comunicantes. Exemplos de sistemas que não são E2EE são Google Talk, Yahoo! Messenger, Facebook e Dropbox.

O paradigma de criptografia de ponta a ponta não aborda diretamente os riscos nos pontos de extremidade da comunicação em si, como a exploração técnica de clientes, geradores de números aleatórios de baixa qualidade ou custódia de chaves. A E2EE também não aborda a análise de tráfego, que se relaciona a coisas como as identidades dos pontos de extremidade e os horários e quantidades de mensagens que são enviadas.

SSL/TLS

[editar | editar código-fonte]A introdução e o rápido crescimento do comércio eletrônico na World Wide Web em meados da década de 1990 tornaram óbvio que alguma forma de autenticação e criptografia era necessária. A Netscape deu a primeira chance a um novo padrão. Na época, o navegador da web dominante era o Navegador Netscape. A Netscape criou um padrão chamado Secure Socket Layer (SSL). A SSL requer um servidor com um certificado. Quando um cliente solicita acesso a um servidor protegido por SSL, o servidor envia uma cópia do certificado ao cliente. O cliente SSL verifica esse certificado (todos os navegadores da web vêm com uma lista exaustiva de certificados raiz pré-carregados) e, se o certificado for verificado, o servidor é autenticado e o cliente negocia uma cifra de chave simétrica para uso na sessão. A sessão agora está em um túnel criptografado muito seguro entre o servidor SSL e o cliente SSL.[54]

Ver também

[editar | editar código-fonte]- Ciberespaço

- Computação em nuvem

- Era da informação

- História da Internet

- ISO/IEC 11801 – Norma internacional para cabos elétricos e ópticos

- Planejamento e design de rede

- Revolução da informação

Referências

[editar | editar código-fonte]- ↑ Sterling, Christopher H., ed. (2008). Military Communications: From Ancient Times to the 21st Century (em inglês). [S.l.]: ABC-Clio. p. 399. ISBN 978-1-85109-737-1

- ↑ Haigh, Thomas; Ceruzzi, Paul E. (14 de setembro de 2021). A New History of Modern Computing (em inglês). [S.l.]: MIT Press. pp. 87–89. ISBN 978-0262542906

- ↑ Ulmann, Bernd (19 de julho de 2014). AN/FSQ-7: the computer that shaped the Cold War (em inglês). [S.l.]: de Gruyter. ISBN 978-3-486-85670-5

- ↑ Corbató, F. J.; et al. (1963). The Compatible Time-Sharing System A Programmer's Guide] (PDF) (em inglês). [S.l.]: MIT Press. ISBN 978-0-262-03008-3. Consultado em 26 de maio de 2020. Cópia arquivada (PDF) em 27 de maio de 2012.

Pouco depois do primeiro artigo sobre computadores de tempo compartilhado por C. Strachey na conferência de Processamento de Informação da UNESCO em junho de 1959, H. M. Teager e J. McCarthy do MIT apresentaram um artigo não publicado "Teste de Programa de Tempo Compartilhado" na Reunião da ACM em agosto de 1959.

- ↑ «Computer Pioneers - Christopher Strachey». history.computer.org (em inglês). Consultado em 23 de janeiro de 2020. Cópia arquivada em 15 de maio de 2019

- ↑ «Reminiscences on the Theory of Time-Sharing». jmc.stanford.edu (em inglês). Consultado em 23 de janeiro de 2020. Arquivado do original em 28 de abril de 2020

- ↑ «Computer - Time-sharing and minicomputers». Encyclopedia Britannica (em inglês). Consultado em 23 de janeiro de 2020. Cópia arquivada em 2 de janeiro de 2015

- ↑ Gillies, James M.; Gillies, James; Gillies, James & Cailliau Robert; Cailliau, R. (2000). How the Web was Born: The Story of the World Wide Web

(em inglês). [S.l.]: Oxford University Press. pp. 13. ISBN 978-0-19-286207-5

(em inglês). [S.l.]: Oxford University Press. pp. 13. ISBN 978-0-19-286207-5

- ↑ Kitova, O. «Kitov Anatoliy Ivanovich. Russian Virtual Computer Museum». computer-museum.ru (em inglês). Traduzido por Alexander Nitusov. Consultado em 11 de outubro de 2021. Cópia arquivada em 4 de fevereiro de 2023

- ↑ Peters, Benjamin (25 de março de 2016). How Not to Network a Nation: The Uneasy History of the Soviet Internet (em inglês). [S.l.]: MIT Press. ISBN 978-0262034180

- ↑ Baran, Paul (2002). «The beginnings of packet switching: some underlying concepts» (PDF). IEEE Communications Magazine (em inglês). 40 (7): 42–48. ISSN 0163-6804. doi:10.1109/MCOM.2002.1018006. Cópia arquivada (PDF) em 10 de outubro de 2022.

Essencialmente todo o trabalho foi definido em 1961, desenvolvido e colocado em forma formal por escrito em 1962. A ideia de roteirização de batata quente data do final de 1960.

- ↑ Roberts, Lawrence G. (novembro de 1978). «The evolution of packet switching» (PDF). Proceedings of the IEEE (em inglês). 66 (11): 1307–13. ISSN 0018-9219. doi:10.1109/PROC.1978.11141.

Quase imediatamente após a reunião de 1965, Davies concebeu os detalhes de um sistema de comutação de pacotes de armazenamento e encaminhamento.

- ↑ Isaacson, Walter (2014). The Innovators: How a Group of Hackers, Geniuses, and Geeks Created the Digital Revolution (em inglês). [S.l.]: Simon and Schuster. pp. 237–246. ISBN 9781476708690. Consultado em 4 de junho de 2021. Cópia arquivada em 4 de fevereiro de 2023

- ↑ a b Roberts, Lawrence G. (novembro de 1978). «The evolution of packet switching» (PDF). Proceedings of the IEEE (em inglês). 66 (11): 1307–13. doi:10.1109/PROC.1978.11141. Consultado em 12 de fevereiro de 2022. Cópia arquivada (PDF) em 4 de fevereiro de 2023.

Tanto Paul Baran quanto Donald Davies em seus artigos originais anteciparam o uso de troncos T1

- ↑ «NIHF Inductee Paul Baran, Who Invented Packet Switching» (em inglês). National Inventors Hall of Fame. Consultado em 12 de fevereiro de 2022. Cópia arquivada em 12 de fevereiro de 2022

- ↑ «NIHF Inductee Donald Davies, Who Invented Packet Switching» (em inglês). National Inventors Hall of Fame. Consultado em 12 de fevereiro de 2022. Cópia arquivada em 12 de fevereiro de 2022

- ↑ Baran, P. (1964). «On Distributed Communications Networks». IEEE Transactions on Communications (em inglês). 12 (1): 1–9. ISSN 0096-2244. doi:10.1109/TCOM.1964.1088883

- ↑ Kleinrock, L. (1978). «Principles and lessons in packet communications». Proceedings of the IEEE (em inglês). 66 (11): 1320–1329. ISSN 0018-9219. doi:10.1109/PROC.1978.11143.

Paul Baran ... concentrou-se nos procedimentos de roteamento e na capacidade de sobrevivência de sistemas de comunicação distribuídos em um ambiente hostil, mas não se concentrou na necessidade de compartilhamento de recursos em sua forma como a entendemos hoje; de ?fato, o conceito de switch de software não estava presente em seu trabalho.

- ↑ Pelkey, James L. «6.1 The Communications Subnet: BBN 1969». Entrepreneurial Capitalism and Innovation: A History of Computer Communications 1968–1988 (em inglês). [S.l.: s.n.]

Como Kahn relembra: ... as contribuições de Paul Baran ... Eu também acho que Paul foi motivado quase inteiramente por considerações de voz. Se você olhar o que ele escreveu, ele estava falando sobre switches que eram eletrônicos de baixo custo. A ideia de colocar computadores poderosos nesses locais não tinha ocorrido a ele como sendo econômica. Então a ideia de switches de computador estava faltando. A noção inteira de protocolos não existia naquela época. E a ideia de comunicações de computador para computador era realmente uma preocupação secundária.

- ↑ Waldrop, M. Mitchell (2018). The Dream Machine (em inglês). [S.l.]: Stripe Press. 286 páginas. ISBN 978-1-953953-36-0.

Baran deu mais ênfase às comunicações de voz digital do que às comunicações por computador.

- ↑ Yates, David M. (1997). Turing's Legacy: A History of Computing at the National Physical Laboratory 1945-1995 (em inglês). [S.l.]: National Museum of Science and Industry. pp. 132–4. ISBN 978-0-901805-94-2.

A invenção da comutação de pacotes e o 'design de redes de comunicação de computadores por Davies ... foram a pedra angular do desenvolvimento que levou à Internet

- ↑ Naughton, John (2000). A Brief History of the Future (em inglês). [S.l.]: Phoenix. p. 292. ISBN 9780753810934 Parâmetro desconhecido

|orig-date=ignorado (ajuda) - ↑ a b Campbell-Kelly, Martin (1987). «Data Communications at the National Physical Laboratory (1965-1975)». Annals of the History of Computing (em inglês). 9 (3/4): 221–247. doi:10.1109/MAHC.1987.10023.

a primeira ocorrência impressa do termo protocolo em um contexto de comunicação de dados ... as próximas tarefas de hardware foram o projeto detalhado da interface entre os dispositivos terminais e o computador de comutação, e os arranjos para garantir a transmissão confiável de pacotes de dados pelas linhas de alta velocidade

- ↑ Davies, Donald; Bartlett, Keith; Scantlebury, Roger; Wilkinson, Peter (outubro de 1967). A Digital Communication Network for Computers Giving Rapid Response at remote Terminals (PDF). ACM Symposium on Operating Systems Principles (em inglês). Consultado em 15 de setembro de 2020. Cópia arquivada (PDF) em 10 de outubro de 2022 "todos os usuários da rede se fornecerão algum tipo de controle de erro"

- ↑ Scantlebury, R. A.; Wilkinson, P.T. (1974). «The National Physical Laboratory Data Communications Network». Proceedings of the 2nd ICCC 74 (em inglês). pp. 223–228

- ↑ Guardian Staff (25 de junho de 2013). «Internet pioneers airbrushed from history». The Guardian (em inglês). ISSN 0261-3077. Consultado em 31 de julho de 2020. Cópia arquivada em 1 de janeiro de 2020.

Esta foi a primeira rede local digital do mundo a usar comutação de pacotes e links de alta velocidade.

- ↑ «The real story of how the Internet became so vulnerable». Washington Post (em inglês). Consultado em 18 de fevereiro de 2020. Cópia arquivada em 30 de maio de 2015.

Os historiadores atribuem percepções seminais ao cientista galês Donald W. Davies e ao engenheiro americano Paul Baran

- ↑ Roberts, Lawrence G. (novembro de 1978). «The Evolution of Packet Switching» (PDF). IEEE Invited Paper (em inglês). Consultado em 10 de setembro de 2017. Arquivado do original (PDF) em 31 de dezembro de 2018.

Em quase todos os aspectos, a proposta original de Davies, desenvolvida no final de 1965, era semelhante às redes que estão sendo construídas hoje.

- ↑ Norberg, Arthur L.; O'Neill, Judy E. (1996). Transforming computer technology: information processing for the Pentagon, 1962-1986. Col: Johns Hopkins studies in the history of technology New series (em inglês). Baltimore: Johns Hopkins Univ. Press. pp. 153–196. ISBN 978-0-8018-5152-0 Cita com destaque Baran e Davies como fontes de inspiração.

- ↑ A History of the ARPANET: The First Decade (PDF) (Relatório) (em inglês). Bolt, Beranek & Newman Inc. 1 de abril de 1981. pp. 13, 53 de 183 (III–11 na cópia impressa). Cópia arquivada (PDF) em 1 de dezembro de 2012.

Além dos problemas técnicos de interconexão de computadores com circuitos de comunicação, a noção de redes de computadores foi considerada em vários lugares de um ponto de vista teórico. De particular destaque foi o trabalho feito por Paul Baran e outros na Rand Corporation em um estudo "Sobre Comunicações Distribuídas" no início dos anos 1960. Também de destaque foi o trabalho feito por Donald Davies e outros no Laboratório Nacional de Física na Inglaterra em meados dos anos 1960. ... Outro grande desenvolvimento inicial de rede que afetou o desenvolvimento da ARPANET foi realizado no Laboratório Nacional de Física em Middlesex, Inglaterra, sob a liderança de D. W. Davies.

- ↑ Chris Sutton. «Internet Began 35 Years Ago at UCLA with First Message Ever Sent Between Two Computers» (em inglês). UCLA. Arquivado do original em 8 de março de 2008

- ↑ Roberts, Lawrence G. (novembro de 1978). «The evolution of packet switching» (PDF). Proceedings of the IEEE (em inglês). 66 (11): 1307–13. doi:10.1109/PROC.1978.11141.

Aspectos significativos da operação interna da rede, como roteamento, controle de fluxo, design de software e controle de rede foram desenvolvidos por uma equipe da BBN composta por Frank Heart, Robert Kahn, Severo Omstein, William Crowther e David Walden

- ↑ F.E. Froehlich, A. Kent (1990). The Froehlich/Kent Encyclopedia of Telecommunications: Volume 1 - Access Charges in the U.S.A. to Basics of Digital Communications. [S.l.]: CRC Press. p. 344. ISBN 0824729005.

Embora tenha havido considerável intercâmbio técnico entre o grupo NPL e aqueles que projetaram e implementaram a ARPANET, o esforço da NPL Data Network parece ter tido pouco impacto fundamental no design da ARPANET. Aspectos importantes do design da NPL Data Network, como a interface de rede padrão, o algoritmo de roteamento e a estrutura de software do nó de comutação, foram amplamente ignorados pelos designers da ARPANET. Não há dúvida, no entanto, de que de muitas maneiras menos fundamentais a NPL Data Network teve um efeito no design e na evolução da ARPANET.

- ↑ Heart, F.; McKenzie, A.; McQuillian, J.; Walden, D. (4 de janeiro de 1978). Arpanet Completion Report (PDF) (Relatório técnico) (em inglês). Burlington, MA: Bolt, Beranek & Newman

- ↑ Clarke, Peter (1982). Packet and circuit-switched data networks (PDF) (Tese de PhD). Departamento de Engenharia Elétrica, Colégio Imperial de Ciência e Tecnologia, Universidade de Londres "Muitos dos estudos teóricos sobre o desempenho e o design da Rede ARPA foram desenvolvimentos de trabalhos anteriores de Kleinrock... Embora esses trabalhos se referissem a redes de comutação de mensagens, eles foram a base para muitas das investigações da rede ARPA... A intenção do trabalho de Kleinrock [em 1961] era analisar o desempenho das redes de armazenamento e encaminhamento, usando como medida de desempenho primária o atraso médio da mensagem. ... Kleinrock [em 1970] estendeu as abordagens teóricas de [seu trabalho de 1961] para a rede ARPA inicial."

- ↑ Davies, Donald Watts (1979). Computer networks and their protocols (em inglês). Internet Archive. [S.l.]: Wiley. pp. Ver as referências de página destacadas na URL. ISBN 978-0-471-99750-4.

Na modelagem matemática, são utilizadas teorias de processos de filas e de fluxos em redes, descrevendo o desempenho da rede em um conjunto de equações. ... O método analítico tem sido usado com sucesso por Kleinrock e outros, mas somente se importantes suposições simplificadoras forem feitas. ... É animador no trabalho de Kleinrock ver a boa correspondência alcançada entre os resultados dos métodos analíticos e os da simulação.

- ↑ Davies, Donald Watts (1979). Computer networks and their protocols (em inglês). Internet Archive. [S.l.]: Wiley. pp. 110–111. ISBN 978-0-471-99750-4.

Sistemas de endereçamento hierárquico para roteamento de rede foram propostos por Fultz e, em maiores detalhes, por McQuillan. Uma análise recente muito completa pode ser encontrada em Kleinrock e Kamoun.

- ↑ Feldmann, Anja; Cittadini, Luca; Mühlbauer, Wolfgang; Bush, Randy; Maennel, Olaf (2009). «HAIR: Hierarchical architecture for internet routing» (PDF). Proceedings of the 2009 workshop on Re-architecting the internet. Col: ReArch '09 (em inglês). New York, NY, USA: Association for Computing Machinery. pp. 43–48. ISBN 978-1-60558-749-3. doi:10.1145/1658978.1658990.

A abordagem hierárquica é ainda motivada por resultados teóricos (por exemplo, [16]) que mostram que, ao posicionar de forma otimizada os separadores, ou seja, elementos que conectam níveis na hierarquia, um ganho tremendo pode ser alcançado em termos de tamanho da tabela de roteamento e rotatividade de mensagens de atualização. ... [16] KLEINROCK, L., E KAMOUN, F. Roteamento hierárquico para grandes redes: avaliação de desempenho e otimização. Redes de computadores (1977)..

- ↑ Derek Barber. «The Origins of Packet Switching». Computer Resurrection Issue 5 (em inglês). Consultado em 5 de junho de 2024.

Os espanhóis, azarões, foram os primeiros a ter uma rede pública. Eles tinham uma rede bancária que eles habilmente transformaram em uma rede pública da noite para o dia, e chegaram antes de todo mundo.

- ↑ Després, R. (1974). «RCP, the Experimental Packet-Switched Data Transmission Service of the French PTT». Proceedings of ICCC 74 (em inglês). pp. 171–185. Consultado em 30 de agosto de 2013. Arquivado do original em 20 de outubro de 2013

- ↑ Bennett, Richard (setembro de 2009). «Designed for Change: End-to-End Arguments, Internet Innovation, and the Net Neutrality Debate» (PDF) (em inglês). Information Technology and Innovation Foundation. p. 11. Consultado em 11 de setembro de 2017. Arquivado do original (PDF) em 29 de agosto de 2019

- ↑ Kirstein, P.T. (1999). «Early experiences with the Arpanet and Internet in the United Kingdom». IEEE Annals of the History of Computing (em inglês). 21 (1): 38–44. doi:10.1109/85.759368

- ↑ Kirstein, Peter T. (2009). «The early history of packet switching in the UK». IEEE Communications Magazine (em inglês). 47 (2): 18–26. doi:10.1109/MCOM.2009.4785372

- ↑ Taylor, Bob (11 de outubro de 2008), «Oral History of Robert (Bob) W. Taylor» (PDF), Computer History Museum Archive (em inglês), CHM Reference number: X5059.2009: 28

- ↑ Cerf, V.; Kahn, R. (1974). «A Protocol for Packet Network Intercommunication» (PDF). IEEE Transactions on Communications (em inglês). 22 (5): 637–648. ISSN 1558-0857. doi:10.1109/TCOM.1974.1092259.

Os autores gostariam de agradecer a vários colegas pelos comentários úteis durante as discussões iniciais sobre protocolos de rede internacionais, especialmente R. Metcalfe, R. Scantlebury, D. Walden e H. Zimmerman; D. Davies e L. Pouzin, que comentaram construtivamente sobre as questões de fragmentação e contabilidade; e S. Crocker, que comentou sobre a criação e destruição de associações.

- ↑ Cerf, Vinton; dalal, Yogen; Sunshine, Carl (dezembro de 1974). Specification of Internet Transmission Control Protocol. IETF. doi:10.17487/RFC0675

. Solicitação de comentários (S.D.C.) 675

. Solicitação de comentários (S.D.C.) 675

- ↑ Robert M. Metcalfe; David R. Boggs (julho de 1976). «Ethernet: Distributed Packet Switching for Local Computer Networks». Communications of the ACM (em inglês). 19 (5): 395–404. doi:10.1145/360248.360253

- ↑ Council, National Research; Sciences, Division on Engineering and Physical; Board, Computer Science and Telecommunications; Applications, Commission on Physical Sciences, Mathematics, and; Committee, NII 2000 Steering (5 de fevereiro de 1998). The Unpredictable Certainty: White Papers (em inglês). [S.l.]: National Academies Press. ISBN 978-0-309-17414-5. Consultado em 8 de março de 2021. Cópia arquivada em 4 de fevereiro de 2023

- ↑ a b Spurgeon, Charles E. (2000). Ethernet The Definitive Guide

(em inglês). [S.l.]: O'Reilly & Associates. ISBN 1-56592-660-9

(em inglês). [S.l.]: O'Reilly & Associates. ISBN 1-56592-660-9

- ↑ «Introduction to Ethernet Technologies». www.wband.com (em inglês). WideBand Products. Consultado em 9 de abril de 2018. Cópia arquivada em 10 de abril de 2018

- ↑ Pelkey, James L. (2007). «Yogen Dalal». Entrepreneurial Capitalism and Innovation: A History of Computer Communications, 1968-1988 (em inglês). [S.l.: s.n.] Consultado em 7 de maio de 2023

- ↑ a b D. Andersen; H. Balakrishnan; M. Kaashoek; R. Morris (outubro de 2001), Resilient Overlay Networks (em inglês), Association for Computing Machinery, consultado em 12 de novembro de 2011, cópia arquivada em 24 de novembro de 2011

- ↑ «End System Multicast». project web site (em inglês). Carnegie Mellon University. Consultado em 25 de maio de 2013. Arquivado do original em 21 de fevereiro de 2005

- ↑ a b Meyers, Mike (2012). CompTIA Network+ exam guide : (Exam N10-005) (em inglês) 5th ed. New York: McGraw-Hill. ISBN 9780071789226. OCLC 748332969

- ↑ A. Hooke (setembro de 2000), Interplanetary Internet (PDF) (em inglês), Third Annual International Symposium on Advanced Radio Technologies, consultado em 12 de novembro de 2011, arquivado do original (PDF) em 13 de janeiro de 2012

- ↑ «Bergen Linux User Group's CPIP Implementation» (em inglês). Blug.linux.no. Consultado em 1 de março de 2014. Cópia arquivada em 15 de fevereiro de 2014

- ↑ «Define switch.». webopedia (em inglês). Setembro de 1996. Consultado em 8 de abril de 2008. Cópia arquivada em 8 de abril de 2008

- ↑ Tanenbaum, Andrew S. (2003). Computer Networks 4th ed. [S.l.]: Prentice Hall

- ↑ «IEEE Standard for Local and Metropolitan Area Networks--Port-Based Network Access Control». IEEE STD 802.1X-2020 (Revision of IEEE STD 802.1X-2010 Incorporating IEEE STD 802.1Xbx-2014 and IEEE STD 802.1Xck-2018) (em inglês). 7.1.3 Connectivity to unauthenticated systems. Fevereiro de 2020. ISBN 978-1-5044-6440-6. doi:10.1109/IEEESTD.2020.9018454. Consultado em 9 de maio de 2022. Cópia arquivada em 4 de fevereiro de 2023

- ↑ «IEEE Standard for Information Technology--Telecommunications and Information Exchange between Systems - Local and Metropolitan Area Networks--Specific Requirements - Part 11: Wireless LAN Medium Access Control (MAC) and Physical Layer (PHY) Specifications». IEEE STD 802.11-2020 (Revision of IEEE STD 802.11-2016). 4.2.5 Interaction with other IEEE 802 layers. Fevereiro de 2021. ISBN 978-1-5044-7283-8. doi:10.1109/IEEESTD.2021.9363693. Consultado em 9 de maio de 2022. Cópia arquivada em 17 de maio de 2022

- ↑ Martin, Thomas. «Design Principles for DSL-Based Access Solutions» (PDF). Arquivado do original (PDF) em 22 de julho de 2011

- ↑ Paetsch, Michael (1993). The evolution of mobile communications in the US and Europe: Regulation, technology, and markets. Boston, London: Artech House. ISBN 978-0-8900-6688-1

- ↑ Bush, S. F. (2010). Nanoscale Communication Networks (em inglês). [S.l.]: Artech House. ISBN 978-1-60807-003-9

- ↑ Margaret Rouse. «personal area network (PAN)». TechTarget (em inglês). Consultado em 29 de janeiro de 2011. Cópia arquivada em 4 de fevereiro de 2023

- ↑ «New global standard for fully networked home». ITU-T Newslog (em inglês). ITU. 12 de dezembro de 2008. Consultado em 12 de novembro de 2011. Arquivado do original em 21 de fevereiro de 2009

- ↑ «IEEE P802.3ba 40Gb/s and 100Gb/s Ethernet Task Force». IEEE 802.3 ETHERNET WORKING GROUP (em inglês). Consultado em 12 de novembro de 2011. Cópia arquivada em 20 de novembro de 2011