Nmap

Denne artikel omhandler svært stof. Der er endnu ikke taget hensyn til ikke-eksperter. (Lær hvordan og hvornår man kan fjerne denne skabelonbesked) |

Denne artikel behøver tilretning af sproget. Sproget i denne artikel er af lav kvalitet på grund af stavefejl, grammatikfejl, uklare formuleringer eller sin uencyklopædiske stil. (maj 2013) (Lær hvordan og hvornår man kan fjerne denne skabelonbesked) |

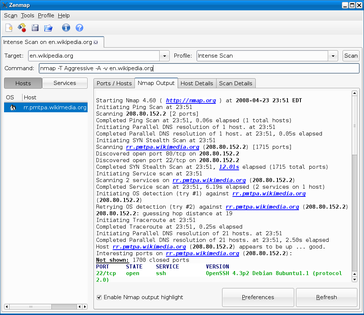

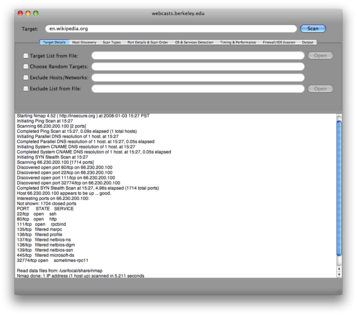

Resultater af en skanning med Nmap | |

| Udvikler(e) | Gordon Lyon (Fyodor) |

|---|---|

| Udgivet | 1997.09.01 |

| Stabil version | 7.95 Nmap Udgivelsenoter (2024-04-23) |

| Skrevet i | C, C++, Python, Lua |

| Operativsystem | Cross-platform |

| Tilgængelig på | Engelsk |

| Type | Computersikkerhed, Netværksstyring |

| Licens | GNU General Public License v2 |

| Hjemmeside | nmap.org |

Nmap (engl: Network Mapper, "Netværkskortlægger") er et gratis og open source hjælpeprogram til netværksanalyse, herunder overvågning af netværkets sikkerhed. Mange system- og netværksadministratorer bruger en sådan type software til opgaver som netværksoversigt, registrering af webservicer, overvågning af værter og datanettets servicekvalitet.

Beskrivelse

[redigér | rediger kildetekst]Nmap bruger rå Ip-pakker til at bestemme, hvilke værter der er tilgængelige på netværket, hvilke tjenester disse værter tilbyder, hvilke styresystemer (OS-versioner) de kører, hvilken type pakkefiltre/firewalls der er i brug og flere andre egenskaber.

Programmet blev udformet for hurtigt at kunne skanne store netværk, men fungerer også for enkeltstående værter og klienter. Nmap kører på alle større styresystemer, og de officielle binære pakker er tilgængelige til Linux, Windows og Mac OS X.

I tillæg til den klassiske kommandolinje indeholder Nmap suite flere stykker værktøj der kan anvendes via en grafisk brugerflade (GUI) og en resultatviewer (betragter, fremviser). Et hjælpeprogram til dataoverførsel, omdirigering, og debugging, et hjælpeprogram til sammenligning af skanningsresultater ('Ndiff') og et pakkegenererings- og responsanalyseværktøj ('Nping').

Kommandoer

[redigér | rediger kildetekst]Et eksempel hvor man skanner hele netværksadressen fra 192.168.1.1 til 192.168.1.255.

nmap -T4 -F 192.168.1.0/24

En netværksskanning hvor der også kontrolleres for styresystemet med tilføjelsen "-O" (flag, switch)

nmap -T4 -F -O 192.168.1.0/24

Historie

[redigér | rediger kildetekst]12. december 1998

- Nmap 2.00 frigivet, herunder bestemmelse af styresystemet med fingeraftryk.

11. april 1999

- NmapFE, en GTK+ frontend er nu er sammen med Nmap.

7. december 2000

- Nmap fås nu også til Windows, ('porteret til Windows')

28. august 2002

16. september 2003

- Nmap 3.45, den første offentlige udgivelse der omfatter identifikation af tjenester, webservicer.

31. august 2004

- "Core scan"-motoren omskrevet af versionen 3.70. Ny motor kaldes nu "ultra scan".

13. december 2007

- Nmap 4,50, den 10. Jubilæumsversion som omfatter en ny frontend til Zenmap og 2. generationsbestemmelse af styresystem.

30. marts 2009

- Specielt produceret Nmap 4.85 BETA5, til at opdage infektioner med "Conficker"-ormen.

16. juli 2009

- Nmap 5.00 inkluderer en erstatning for 'Netcat': skanningsværktøjerne Ncat og Ndiff

28. januar 2011

- Nmap 5.50 frigivet, herunder den nye Nping, et pakkegenererings- og responsanalyseværktøj ('ping')

21 maj 2012

- Nmap 6.00 frigivet med fuld undersstøttelse af internetprotokollen IPv6.[1].

Eksempel : kommando er "nmap -A scanme.nmap.org"

[redigér | rediger kildetekst]Command:- nmap -A scanme.nmap.org Starting Nmap 6.47 ( https://nmap.org ) at 2014-12-29 20:02 CET Nmap scan report for scanme.nmap.org (74.207.244.221) Host is up (0.16s latency). Not shown: 997 filtered ports PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 5.3p1 Debian 3ubuntu7.1 (Ubuntu Linux; protocol 2.0) | ssh-hostkey: | 1024 8d:60:f1:7c:ca:b7:3d:0a:d6:67:54:9d:69:d9:b9:dd (DSA) |_ 2048 79:f8:09:ac:d4:e2:32:42:10:49:d3:bd:20:82:85:ec (RSA) 80/tcp open http Apache httpd 2.2.14 ((Ubuntu)) |_http-title: Go ahead and ScanMe! 9929/tcp open nping-echo Nping echo Warning: OSScan results may be unreliable because we could not find at least 1 open and 1 closed port Device type: general purpose|phone|storage-misc|WAP Running (JUST GUESSING): Linux 2.6.X|3.X|2.4.X (94%), Netgear RAIDiator 4.X (86%) OS CPE: cpe:/o:linux:linux_kernel:2.6.38 cpe:/o:linux:linux_kernel:3 cpe:/o:netgear:raidiator:4 cpe:/o:linux:linux_kernel:2.4 Aggressive OS guesses: Linux 2.6.38 (94%), Linux 3.0 (92%), Linux 2.6.32 - 3.0 (91%), Linux 2.6.18 (91%), Linux 2.6.39 (90%), Linux 2.6.32 - 2.6.39 (90%), Linux 2.6.38 - 3.0 (90%), Linux 2.6.38 - 2.6.39 (89%), Linux 2.6.35 (88%), Linux 2.6.37 (88%) No exact OS matches for host (test conditions non-ideal). Network Distance: 13 hops Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel TRACEROUTE (using port 80/tcp) HOP RTT ADDRESS 1 14.21 ms 151.217.192.1 2 5.27 ms ae10-0.mx240-iphh.shitty.network (94.45.224.129) 3 13.16 ms hmb-s2-rou-1102.DE.eurorings.net (134.222.120.121) 4 6.83 ms blnb-s1-rou-1041.DE.eurorings.net (134.222.229.78) 5 8.30 ms blnb-s3-rou-1041.DE.eurorings.net (134.222.229.82) 6 9.42 ms as6939.bcix.de (193.178.185.34) 7 24.56 ms 10ge10-6.core1.ams1.he.net (184.105.213.229) 8 30.60 ms 100ge9-1.core1.lon2.he.net (72.52.92.213) 9 93.54 ms 100ge1-1.core1.nyc4.he.net (72.52.92.166) 10 181.14 ms 10ge9-6.core1.sjc2.he.net (184.105.213.173) 11 169.54 ms 10ge3-2.core3.fmt2.he.net (184.105.222.13) 12 164.58 ms router4-fmt.linode.com (64.71.132.138) 13 164.32 ms scanme.nmap.org (74.207.244.221) OS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ . Nmap done: 1 IP address (1 host up) scanned in 28.98 seconds

Galleri

[redigér | rediger kildetekst]

|

Nmap på film

[redigér | rediger kildetekst]Nmap har været brugt i film som The Matrix Reloaded, Die Hard 4, Girl With the Dragon Tattoo, og The Bourne Ultimatum.[2].