Palestra - Segurança da informação: proteção ou transtorno?

- 1. SEGURANÇA DA INFORMAÇÃO: PROTEÇÃO OU TRANSTORNO? EDKALLENN LIMA AGENTE DE POLÍCIA FEDERAL CHEFE DO NÚCLEO DE TECNOLOGIA DA INFORMAÇÃO DA POLÍCIA FEDERAL - ACRE BACHAREL EM SISTEMAS DE INFORMAÇÃO (UFAC) ESPECIALISTA EM DESENVOLVIMENTO WEB E COMPUTAÇÃO FORENSE PROFESSOR DAS DISCIPLINAS “ESTRUTURAS DE DADOS”, “ESTATÍSTICA” E “LINGUAGEM DE PROGRAMAÇÃO” NA UNINORTE Segurança da Informação: proteção ou transtorno? EMBRAPA

- 2. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Segurança da informação: proteção ou transtorno? Prof. Edkallenn Lima edkallenn@yahoo.com.br Blogs: http://professored.wordpress.com (Computador de Papel – O conteúdo da forma) http://professored.tumblr.com/ (Pensamentos Incompletos) http://umcientistaporquinzena.tumblr.com/ (Um cientista por quinzena) http://eulinoslivros.tumblr.com/ (Eu li nos livros) http://linabiblia.tumblr.com/ (Eu li na Bíblia) YouTube: https://www.youtube.com/user/edkallenn https://www.youtube.com/channel/UC-pD2gnahhxUDVuTAA0DHoQ Redes Sociais: http://www.facebook.com/edkallenn http://twitter.com/edkallenn ou @edkallenn https://plus.google.com/u/0/113248995006035389558/posts Instagram: http://instagram.com/edkallenn ou @edkallenn Foursquare: https://pt.foursquare.com/edkallenn Pinterest: https://br.pinterest.com/edkallenn/ Telefones: 68 8401-2103 (VIVO e whatsapp) e 68 3212-1211. Os exercícios devem ser enviados SEMPRE para o e-mail: edkevan@gmail.com ou para o e-mail: edkallenn.lima@uninorteac.edu.br

- 3. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Agenda Segurança: e aí? Por que se preocupar com a segurança da informação? Sistemas Seguros? O que fazer para nos prevenir? Backup Compartilhamento de dados Senhas E as redes sociais? Conclusão

- 4. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Segurança: e aí…? O que é segurança da Informação? O que é segurança? Segurança? Você se sente seguro? Informação? Dados? Tecnologia? Informática? Computador? “Mas, eu tenho antivírus…”

- 5. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Segurança Segurança são duas coisas: sensação e realidade! E elas são diferentes! Você pode se sentir seguro, mesmo que não esteja E você pode estar seguro, mesmo que não sinta!

- 6. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Segurança Então … Segurança é a percepção de se estar protegido de riscos, perigos ou perdas.

- 7. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Segurança Podemos ter: Segurança nacional Segurança doméstica Segurança no trabalho Segurança pública Segurança pessoal Segurança física (de instalações) Mas o principal conceito é: segurança é um trade- off É uma situação onde há um conflito de escolha. É uma troca de algo por uma sensação de proteção (Ou “perde-ganha”)

- 8. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Segurança Mas, Por que a preocupação com a segurança? Por que essa deve ser uma preocupação MINHA? Por que, atualmente, TANTA preocupação com a segurança das informações?

- 9. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Panorama atual Segundo o IDC, em 2018, mais de 800 milhões de dispositivos conectados (só na América Latina – 80% móveis) Segundo o Gartner, são 6.4 BILHÕES de dispositivos em 2016 (5,5 milhões de novos dispositivos conectados POR DIA) 105 bilhões de dólares movimentados (só na América Latina) “Ataques cibernéticos” aumentaram 40% na América Latina Em 2015 houve mais de 20 ataques por segundo, somente por vírus! São 400 milhões de ataques ao ano (somente vírus!)

- 10. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Panorama atual Somente em 2015 foram, na América Latina, 318 grandes invasões Em 9 delas foram expostas mais de 10 milhões de identidades (em cada uma) 429 milhões de identidades foram expostas! Em cada invasão, em média, 1,3 milhão de identidades foram expostas Em 2015, 7 mil identidades foram expostas só no setor de defesa brasileiro! Perdas estimadas em 2 TRILHÕES de dólares em 2019 (Forbes)

- 11. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Panorama atual Cybercrime (ou crimes cibernéticos) é hoje uma indústria altamente lucrativa Custo anual de 400 bilhões de dólares Sem contar que a grande maioria dos incidentes cibernéticos não são reportadas No Brasil, nos bancos estatais, são, aproximadamente, 80 mil fraudes bancárias… POR DIA!

- 12. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Panorama atual Fraudes de cartão Vírus, spybots, spywares, malwares em geral Ransomware (restrição ao sistema cobrando “resgate” – cyber-extorsão) Perfis falsos em redes sociais – difamação Invasão de privacidade (exposição da privacidade) Invasão a sistemas Phishing Scam Derrubada de sites (Pichação, defacement) Perda/roubo de dados Invasão de contas bancárias (crimes financeiros) Sem contar na cyberguerra, entre outras “maravilhas”

- 13. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima E nós com isso? Como nos proteger? Como fechar as brechas? Ou mesmo assim, por que nos preocupar?

- 14. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima “Sempre achamos que não acontece conosco… até acontecer!”

- 15. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Premissa Básica NÃO EXISTE SISTEMA 100% SEGURO!

- 16. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima O que fazer? Como dizia a vovó… “Prevenir é melhor que remediar” Espero também mostrar com isso que segurança da informação não significa apenas escolher o melhor antivírus para a autora da frase acima! (seja a mãe ou a avó!) PROTEÇÃO E PREVENÇÃO SÃO POSSÍVEIS!

- 17. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Prevenção Prevenir não quer dizer que não possa ocorrer Diminui muito a chance de ocorrer Dessa forma nos mantém sentindo-se seguros Vamos falar de práticas que nos ajudam aqui, no nosso trabalho e na vida pessoal a prevenir ataques

- 18. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Backup Backups são cópias de segurança Talvez, seja a forma mais básica de não se perder informações e dados (relevantes ou não) Cópias simples ajudam. De preferência em outros lugares e dispositivos Experiência pessoal Há muita teoria envolvida em backups, mas o que podemos fazer? Em nível pessoal?

- 19. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Backup Aplicativos de backup (como CrashPlan, gratuito e automático) Uso de mídas removíveis (HD externo) Custo? Os sistemas operacionais mais modernos todos tem soluções interessantes de backup (Windows – Backup e Restauração(W7)/Histórico de arquivos(W10). Mac – TimeMachine. Linux – Bacula, Amanda, Attic) A nuvem pode ser um auxílio. Mas,

- 20. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Backup A nuvem é interessante (Dropbox, Google Drive, Onedrive e iCloud) Mas, cuidado! (Ex: fotos vazadas do iCloud) A nuvem não é 100% segura! Como tudo! O bom senso manda. Nada confidencial pode ser salvo por lá… Cuidado com dados nas nuvens! É confidencial? Guarde fisicamente em lugar seguro ou criptografe!

- 21. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Backup Dispositivos móveis podem usar aplicativos para backups de fotos, vídeos e outros arquivos Para SMS há o SMS Backup para Android Para o Android há também o Easy Backup e o backup de dados do Google Para iOS há o iCloud e o Itunes IMPORTANTE: Verificar o estado dos arquivos

- 22. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima E-mail O e-mail é o serviço mais utilziado da Internet ao lado da web Inclusive, ele é ANTERIOR à Internet O primeiro sistema de e-mail é de 1971

- 23. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima E-mail 205 BILHÕES de e-mails são enviados por dia! 2,4 milhões de e-mail por segundo! 74 trilhões de e-mails enviados por ANO! 4,3 BILHÕES de usuários de e-mails ao redor do mundo 25% dos e-mails são abertos em um smartphone 50% é SPAM 2,3% tem um anexo malicioso Estatísticas do Radicati Group

- 24. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Maiores problemas SPAM Phishing Scam Pornografia/Pedofilia Uso indevido no trabalho

- 25. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima SPAM Mensagens indesejadas E-mail marketing problema: phising

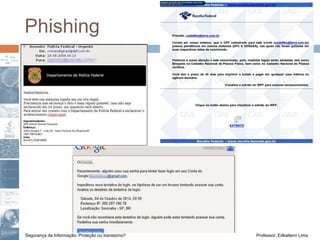

- 26. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Phishing

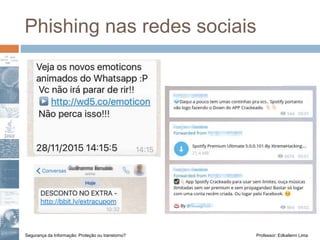

- 27. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Phishing nas redes sociais

- 28. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Phishing nas redes sociais

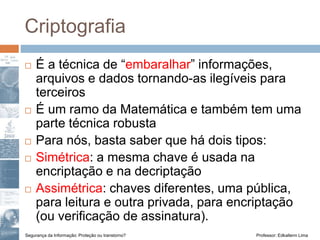

- 29. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Criptografia É a técnica de “embaralhar” informações, arquivos e dados tornando-as ilegíveis para terceiros É um ramo da Matemática e também tem uma parte técnica robusta Para nós, basta saber que há dois tipos: Simétrica: a mesma chave é usada na encriptação e na decriptação Assimétrica: chaves diferentes, uma pública, para leitura e outra privada, para encriptação (ou verificação de assinatura).

- 30. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Cuidados na criptgrafia Não esquecer chaves simétricas De preferência, pelo menos em e-mails do trabalho, usar criptografia assimétrica quando a informação for classificada (sensível) Critptografar tudo o que for sensível ou confidencial Tornar isso um hábito

- 31. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Senhas Senhas são o mal necessário do uso de computadores e dispositivos eletrônicos Infinidade de senhas. Diversos sistemas, diversas senhas Usar a mesma senha? O que fazer? Compartilhar com o colega?

- 32. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Senhas mais usadas (em 2015) 123456 password 12345678 qwerty 12345 123456789 football 1234 1234567 abc123 111111 login admin Você usa alguma destas? Ou alguma variação destas?

- 33. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Senhas Sabemos que senhas são complicadas e, às vezes, é um transtorno usar diversas senhas para diversos sistemas Mas… UMA SENHA É UMA CHAVE. É COMO UMA CHAVE DE CASA VOCÊ USA A MESMA CHAVE PARA A CASA TODA? VOCÊ COMPARTILHA A CHAVE DA SUA CASA?

- 34. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Senhas Na verdade, uma senha é como uma roupa de baixo! Uma calcinha, uma cueca! Você compartilha uma roupa de baixo?

- 35. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Senhas Cuidado ao digitá-las perto de alguém Não fornecer senhas em hipótese alguma Feche as sessões de sistemas e sites abertos Elabore boas senhas Altere sempre que necessário Não use a mesma senha para todos os serviços É melhor (estatisticamente) anotá-las em papel do que usar a mesma senha ou uma fácil demais

- 36. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Compartilhamento de informações Redes Sociais são as principais culpadas Sites (qualquer site pede um cadastro) Aplicativos Sistemas Você já fez a pesquisa de seu nome no Google ou outro mecanismo de pesquisa? O que achou? Você vai se surpreender!

- 37. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Compartilhamento de informações O que você diria se alguém que você não conhece pedisse seu nome, seu endereço, o local da sua casa, o nome de seus amigos e seu gosto musical? Ou se pedisse seu CPF, seu histórico de trabalho, seu gosto de cinema, foto de casamento e preferências sexuais? Ou se pedisse para você dizer onde vai estar o dia inteiro, em cada local esperífico e em qual hora!? O que você faria? Você daria? Você forneceria? Você preencheria um cadastro assim?

- 38. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Compartilhamento As redes sociais fazem isso! Todos os dias fornecemos tudo sobre nós mesmos A Google, o Facebook, o Twitter, o Instagram, o Foursquare (Swarm), o Snapchat, essas companhias sabem mais de nós do que nós mesmos! E eles vendem essa informação. NOS VENDEM! QUANDO VOCÊ NÃO PAGA NADA POR UM PRODUTO, VOCÊ É O PRODUTO! E nós damos essa informação de graça! E o Facebook (que vale bilhões) nem comapartilha seus lucros conosco!

- 39. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Compartilhamento E agora? Como fazer? E os amigos? E o que está acontecendo no mundo? (que desculpa sem-vergonha!) E a nossa vida? E nossos 15 minutos de fama? E a cultura da celebridade?

- 40. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Compartilhamento Enfim, temos que saber que somos monitorados. Que essas companhias sabem muito sobre nós É o trade-off falado no início… E-mail gratuito por conhecimento de minha correspondência… Espaço de nuvem gratuito por nossos arquivos… Processadores de texto e planilhas gratuitas pelos nossos documentos…

- 41. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Dica! Criptografia Dizer o mínimo possível (essa é difícil) Cuidado com o que se fala nas redes sociais (também difícil) IMPORTANTE: Está se falando para milhões (até bilhões) de pessoas, portanto NÃO DIGA NADA QUE NÃO DIRIA EM PÚBLICO. Afinal, se está em público Cuidado com informações pessoais! Cuidado com fotos! Foto sensual? Agressiva? Cuidado com a ortografia! Bom senso sempre.

- 42. Segurança da Informação: Proteção ou transtorno? Professor: Edkallenn Lima Conclusão Para que a sensação de segurança seja realidade é importante cuidado e prevenção sempre! Bom senso e proteção. As dicas são um bom começo OBRIGADO!

Notas do Editor

- Não sou especialista em segurança, mas trabalho e vivo a área da informática, da Tecnologia da Informação há 27 anos. Aos 9 anos eu usei pela primeira vez um computador na casa de um colega rico (era um MSX da Gradiente) e IMEDIATAMENTE me apaixonei por aquele negócio. Essa paixão transformou-se em um amor que dura até hoje. Porque desde os primeiros programas que fiz naquele mesmo MSX até hoje, 31 de outubro, a Tecnologia da Informação não deixa de me impressionar, de me deixar boquiaberto. Para quem ama estudar, essa é a área a ser seguida já que jamais deixamos de aprender e nos impressionar com esta maquininha que tem esse nome porque inicialmente servia apenas para computar, fazer contas e hoje nos ajuda em todos os aspectos de nossa vida ao ponto de não conseguirmos passar sequer UM dia sem nossos computadores, sejam os de mesa ou os de bolso.

- O foco aqui não será em confidencialidade, integridade, disponibilidade, autenticidade, irretratabilidade (não-repúdio). Ou mesmo políticas de segurança. Essa é a parte técnica. Mas, como essas políticas e essa parte técnica afeta nossas vidas! Estou nessa área há algum tempo. Então passei por todas as fases recentes da TI, do vírus

- Exemplo das senhas!

- EXEMPLO – CARTÃO HELLEN

- Se vc quer que seu sistema seja seguro, desconecte-o, coloque-o dentro de um cofre, feche o cofre, não anote a combinação e o coloque no fundo do oceano. Exemplo: torres gêmeas Uma pergunta que fazem: e as urnas eletrônicas? Humanos construíram os sistemas e os humanos erram!

- Jennifer Aniston nua

- Jennifer Aniston nua

- Simétrica: AxCrypt Assimétrica: TrueCrypt e PgP

- Alguns elementos que você não deve usar na elaboração de suas senhas são: Qualquer tipo de dado pessoal: evite nomes, sobrenomes, contas de usuário, números de documentos, placas de carros, números de telefones e datas1 (estes dados podem ser facilmente obtidos e usados por pessoas que queiram tentar se autenticar como você). Sequências de teclado: evite senhas associadas à proximidade entre os caracteres no teclado, como "1qaz2wsx" e "QwerTAsdfG", pois são bastante conhecidas e podem ser facilmente observadas ao serem digitadas. Palavras que façam parte de listas: evite palavras presentes em listas publicamente conhecidas, como nomes de músicas, times de futebol, personagens de filmes, dicionários de diferentes idiomas, etc. Existem programas que tentam descobrir senhas combinando e testando estas palavras e que, portanto, não devem ser usadas