eIdentity & eSignature

- 1. E-Identität und E-Signatur in der Praxis Überblick über den aktuellen Stand in den europäischen Staaten Erwartungen Dr. Peter Parycek, MSc - Zentrumsleiter Zentrum für E-Government an der Donau-Universität Krems Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 2. Donau-Universität Krems Staatliche Weiterbildungsuniversität • 16 Departments • 4100 Studierende Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 3. Zentrum für E-Government & Zentrum für praxisorientierte Informatik: Lehre Universitätsprogramme: Professional MSc E-Government Professional MSc IT Consulting Information Security Management, MSc Professional MSc IT in Healthcare and Life Science Professional MSc Supply-Chain Management Professional MSc Strategie, Technologie und ganzheitliches Management Kooperationen in Deutschland: IHK IG Metall Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 4. Zentrum für E-Government & Zentrum für praxisorientierte Informatik: Projekte Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 5. Agenda 1. Überblick: eSig = eID? 2. Länderansätze 3. Internationale Interoperabilität Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 6. eID & eSig 1. eSig = eID ? Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 7. eSig = eID ? Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 8. eSig Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 9. Zweck der eSig Authentizität von Urheber & Daten Zuordnung der Daten zum Unterzeichner Schutz vor Abstreiten durch Unterzeichner Sicherung der signierten Daten vor Manipulation • am Übertragungsweg • durch den Empfänger Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 10. eSig: Rechtliche Grundlage Signatur-Richtline der Europäischen Kommission Nationale Signaturgesetze der Mitgliedsstaaten Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 11. Arten Elektronischer Signaturen „Einfache“ elektronische Signatur dient der Feststellung der Identität des Signators auch für juristische Personen möglich „Fortgeschrittene“ elektronische Signatur ist ausschließlich dem Signator zugeordnet ermöglicht die Identifikation des Signators wird mit Mitteln erstellt, die der Signator unter seiner alleinigen Kontrolle halten kann ev. nachträgliche Veränderungen wären feststellbar auch für juristische Personen möglich „Qualifizierte“ elektronische Signatur ist eine fortgeschrittene Signatur beruht auf qualifiziertem Zertifikat (nur für natürliche Personen!) wird mit einer sicheren Signaturerstellungseinheit (SSCD) erzeugt Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 12. eID Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 13. eID: Rechtliche Grundlage ? KEINE eID Richtline! Teilweise gibt es nationale Bestimmungen Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 14. eID Konzepte Username & Passwort Software Zertifikat USB Lösungen Smart-Card Lösungen Virtual Smart-Card Lösungen Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 15. eID & Datenschutz ID ID ID flaches MODELL APP 1 APP 2 APP 3 sektorales MODELL getrenntes MODELL ID ID3 ID1 ID3 APP 3 APP 1 APP 3 ID1 ID2 ID2 APP 1 APP 2 APP 2 Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government Quelle: Prof. Posch, BKA

- 16. eID & eSig 2. Länderbeispiele Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 17. Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 18. eID = ZDA* + öffentlichen Register Trust Center der Register aus dem Zertifizierungsdiensteanbieter (ZDA) Öffentlichen Sektor ZDA ZMR A-Trust BMI ERnP BMI ‚Elektronische Identität‘ Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government * ZDA = Zertifizierungsdiensteanbieter

- 19. Stammzahl (SZ) Erzeugung (§ 6 Abs. 2 E-GovG) ZMR-Zahl: 123456789012 SZ = Verschlüsselte ZMR-Zahl Verschlüsselung Stammzahlregisterbehörde errechnet die Stammzahl Stammzahl: MDEyMzQ1Njc SZ wird auf Karte geschrieben Stammzahlregisterbehörde speichert die SZ NICHT Stammzahl (Virtuelles Register) Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 20. bPK: Erzeugung nicht rückführbare Stammzahl Ableitung! bPK a bPK b z.B. Steuern & Abgaben z.B. Bauen & Wohnen Umrechnung unmöglich! Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government Quelle: BKA

- 21. eID & eSig im Verwaltungsverfahren z.B. ELAK, Register (ZMR, GWR, Vollmachtsreg., Adressreg.), z.B. HELP; FinanzOnline u.a. Fachanwendungen Wien.gv.at z.B. zustellung.gv.at Fachanwendung Duale Portal / Backoffice Zustellung Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government Quelle: BKA

- 22. Bürgerkartenkonzept: Ausprägungen eCard = Sozialversicherungskarte Maestro Bankomatkarte Dienstausweise (Ministerien, Länder, ..) Schüler- & Studentenausweise Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 23. Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 24. BRD: eSig Besonderheit der „Schriftform“ (§ 126 BGB) Elektronische Form (§ 126a Abs 1 ) quot;Soll die gesetzlich vorgeschriebene schriftliche Form durch die elektronische Form ersetzt werden, so muss der Aussteller der Erklärung dieser seinen Namen hinzufügen und das elektronische Dokument mit einer qualifizierten elektronischen Signatur nach dem Signaturgesetz versehen.quot; Qualifizierte Signatur! Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 25. ePA: Elektronischer Personalausweis 3 Funktionen: 1. Identitätsfeststellung durch Polizei u.a. Behörden (= hoheitsrechtlich) 2. eID für Bürger & Wirtschaft (= privatrechtlich) 3. Optional elektronische Signatur Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

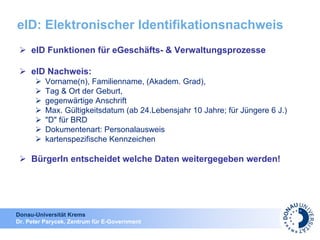

- 26. eID: Elektronischer Identifikationsnachweis eID Funktionen für eGeschäfts- & Verwaltungsprozesse eID Nachweis: Vorname(n), Familienname, (Akadem. Grad), Tag & Ort der Geburt, gegenwärtige Anschrift Max. Gültigkeitsdatum (ab 24.Lebensjahr 10 Jahre; für Jüngere 6 J.) quot;Dquot; für BRD Dokumentenart: Personalausweis kartenspezifische Kennzeichen BürgerIn entscheidet welche Daten weitergegeben werden! Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 27. Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 28. Niederlande: eID Modell DigiD bietet zentrale Lösung (GBO.overheid.nl) 3 Qualitätsstufen DigiD Basis: Username & Passwort DigiD Midden: Session-specific Login via SMS DigiD Hoog: ID-Card (geplant) Output: eindeutige ID-Nummer!; keine weiteren Daten basiert auf Verträgen - kein eigenes Gesetz! DigiD High könnte mit Signaturgesetz verbunden werden Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 29. eSig Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 30. Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 31. Malta: eID 3 Phasen: Phase 1: Username & Passwort zur Identifizierung Phase 2: & Zertifikate Phase 3: Neue Personalausweise mit Zertifikaten Phase 1 wurde umgesetzt Phase 2 wird mit Business Kunden getestet ABER: Zertifikate nur zur Identifizierung, nicht zum Signieren! Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 32. Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 33. EU: Weitere Beispiele Country Signature Detail / Other info Belgium Qualified Through mandatory eID card containing national signature register number. Qualified soft certificates from accredited CSPs are becoming secondary to the eID card. Bulgaria Qualified Bulgaria Qualified certificate The so called certificate ‘Universal Electronic Signature’, a soft certificate containing the Uniform Citizen Number. Croatia Qualified Croatia Qualified certificate Software certificate certificate from (one) accredited CSP Cyprus Authentication Signature functionality is to some extent emulated through authentication procedures, but no real e- signature applications were identified. Extrem heterogenes Umfeld – Länderspezifische Lösungen Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 34. eID & eSig 3. Internationale Interoperabilität Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 35. Europaweites eSig & eID Projekt: STORK Application Tier Middleware Tier Token Tier http://www.eid-stork.eu/ Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government Quelle: BKA

- 36. ENDE Dr. Peter Parycek, MSc Zentrumsleiter E-Government Donau-Universität Krems 0043/2732/893 2312 0043/664/8340025 peter.parycek@donau-uni.ac.at Webseiten: http://www.donau-uni.ac.at/egov http://www.slideshare.net/parycek/ http://www.linkedin.com/in/peterparycek Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 37. Links Studie zu eSig in Europa: http://ec.europa.eu/idabc/en/document/6485/5938/#activities Studie zu eID in Europa: http://ec.europa.eu/information_society/activities/ict_psp/library/ref_docs/index_en.htm#eid Aktuelle Projekte: eID: www.eid-stork.eu/ eProcurement: www.peppol.eu/ Beispiele: www.epractice.eu/ ; www.digid.nl/ EU-Richtlinie: http://eur-lex.europa.eu/LexUriServ/LexUriServ.do?uri=CELEX:31999L0093:EN:HTML www.digitales.oesterreich.gv.at Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 38. Links Österreichisches E-Government Standards: http://reference.e-government.gv.at/ Zentrales Bürgerportal: www.help.gv.at/ www.buergerkarte.at/ Zentrum für sichere Informationstechnologie: www.a-sit.at/ Datenschutzkommission: www.dsk.gv.at/ www.sozialversicherung.at/ Zertifizierungsdiensteanbieter: www.a-trust.at/ Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 39. Recommendations REC 01: Member States should be reminded of the letter and spirit of the public sector clause (art. 3.7), including their obligation in principle not to introduce requirements which constitute an obstacle to cross-border services for citizens; and of their notification obligations under article 11 of the Directive which require them to notify the Commission of any additional requirements imposed in application of article 3.7 insofar as these are a part of any voluntary accreditation scheme. Target group: Member States RECO2: Application owners should take note of signature solutions being used in other countries as identified by this study, and be made aware of their obligation in principle not to exclude foreign signature solutions whenever possible, unless specific considerations meeting the criteria of the public sector clause would permit this. Target group: eGovernment application owner RECO3: Application owners should be advised to shift from the current situation of ad hoc decisions for each application, to a system where they require their users to employ a certain security/reliability level, such as the appropriate legal classification under the eSignatures Directive, rather than a specific certificate or CSP. Target group: eGovernment application owner REC 04: Member States should be made conscious of the fact that their possible national decentralisation of competences does not absolve them of their obligations of adhering to the eSignatures Directive’s provisions, which includes the obligation of ensuring that local governments adhere to this framework. Target group: Member States Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 40. Recommendations RECO5: Application owners should be made conscious of the interoperability consequences of requiring the use of identification attributes in signatures which are only available within their country. Target group: eGovernment application owner RECO6: When determining the requirements for e-signature applications, application owners must ensure that the signature requirements are not abused to add functionality which is unrelated to the signature functionality itself when this would impair interoperability. There is no objection against using electronic signatures to add functionality (such as automatically filling out identity information or automated error correction) beyond the traditional functions of a handwritten signature (such as expression of consent, non-repudiation etc.); however, applications should not make such added functionality mandatory when this has the unintended side effect of making the use of foreign signature solutions impossible, unless an alternative can be offered to users whose signatures may not offer the added functionality. Target group: eGovernment application owner RECO7 It is recommended that a pan-European signature certificate validation platform model is developed to resolve the issues of certificate validation and the issue of creating trust between existing CSPs. Such a platform would allow non-national PKI certificates to be validated in any country. Target group: Member States. Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 41. Recommendations RECO8: Because of the internal market provisions of the Directive, the creation of pan- European validation platform should at a minimum be preceded by a consultation of the Member States on the main policy and legal issues arising as a result of the introduction of such a platform. Target group: European Commission and Member States RECO9: The unique number required by the application to identify the citizen/business should not be a mandatory part of the signature/certificate. Target group: eGovernment application owner RECO10: Application owners should be recommended to make use of PKI-based signatures in applications where interoperability in the short term is a key objective Target group: eGovernment application owner RECO11: Compliance with ETSI Qualified Certificate profile is recommended. Target group: eGovernment application owner RECO12: The client signature tool should use standardized interfaces or applications that are de-facto available on any platform. Target group: eGovernment application owner RECO13: eGovernment applications that want to provide maximum interoperability within an open environment should rely on CSPs that do not impose any specific non- standardised interfaces. Target group: eGovernment application owner Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government

- 42. Recommendations RECO14: Promote the use of international standards (CAdES or XAdES) as eSignature formats. Target group: European Commission, Member States, International standardisation bodies RECO15 New eGovernment applications should be encouraged to make use of PKI-based signatures if cross border interoperability is considered of Importance Target group: eGovernment application owner RECO16 Publish, on a central website, a list of Certification Service Providers supervised43 by their respective national responsible body Target group: European Commission RECO17 Implement the European IDA Bridge/Gateway CA (EBGCA) model that uses the centralised administrative structure of a bridge, and distributes trust using both cross-certifications and Certificate Trust Lists. Target group: European Commission RECO18 The same legal concerns as voiced by RECO8 apply, and the same consultation of the Member States should be sought. Target group: European Commission; Member States RECO19 Set-up a pan-European ‘Validation Authority Federation’ Target group: European Commission; Member States Donau-Universität Krems Dr. Peter Parycek, Zentrum für E-Government