Готовим снасти, подбираем воблер

- 1. Москва, 18 мая 2017 ГОТОВИМ СНАСТИ ПОДБИРАЕМ ВОБЛЕР эксперт по IAG решениям Феоктистов Артем

- 2. /332 • Традиционный подход • Системы класса IGA (IdM/IAM) • Ролевые модели, регламенты и процедуры • От пилота до проекта • Болевые точки СОДЕРЖАНИЕ

- 3. Больше десятка атрибутов /333 Основной идентификатор IDENTITY – ЛИЧНОСТЬ В ИНФОРМАЦИОННОМ ПОЛЕ

- 4. /334 Табельный номер ФИО Должность Структурное подразделение Почтовый адрес Номер телефона Номер кабинета И др. ИДЕНТИФИКАЦИОННЫЕ ДАННЫЕ

- 7. /337 ПРОБЛЕМЫ Бизнес-пользователи Множество учетных записей Множество паролей Длительное время ожидания предоставления доступа Служба ИБ «Потерянные» учетные записи Ограниченный аудит или его отсутствие Отсутствие архивных данных о выданных правах доступа Служба ИТ Множество учетных записей Большой поток заявок на доступ Отсутствие путей синхронизации учетных записей

- 9. Системы класса IDM/IAM обеспечивают централизованное управление идентификационными данными и правами доступа Результат: повышение безопасности, продуктивности, сокращение издержек и простоев персонала /339 IDENTITY GOVERNANCE AND ADMINISTRATION

- 10. /3310 КРАТКИЙ ЭКСКУРС: ОТ IDM К IGA IAMIdM IGAIAG

- 11. /3311 МЕСТО В ИНФРАСТРУКТУРЕ Информационная система Внесение сведений о сотрудниках Служба управления персоналом Информационные ресурсы (ИР) Система класса IGA (IDM/IAM) Подразделение ИБ Владелец ИР Сотрудник Руководитель сотрудника Подразделение ИТ Портал самообслуживания Управление Запрос

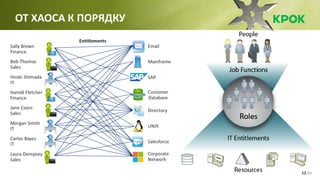

- 12. /3312 ОТ ХАОСА К ПОРЯДКУ

- 13. /3313

- 14. /3314 ПРОЦЕСС ФОРМИРОВАНИЯ РОЛЕВОЙ МОДЕЛИ Все этапы могут быть выполнены с применением автоматизированных средств Role Mining

- 15. /3315 Бизнес-роль – тип роли, определяемый на основании задач, функций и позиций сотрудников в организационной структуре, и реализуемых с помощью прав доступа в конечных информационных системах Выделяют три типа бизнес-ролей: • Базовая роль • Организационная роль • Функциональная роль БИЗНЕС-РОЛЬ

- 16. /3316 Базовая роль –минимально необходимый набор прав доступа, общий для всех сотрудников структурного подразделения Этапы формирования: • Анализ возможных и допустимых прав доступа данного подразделения • Анализ групповых полномочий с выделением эталонного пользователя • Отбор базовых ролей-кандидатов • Согласование ролей-кандидатов • Внесение базовых ролей в каталог БАЗОВАЯ РОЛЬ

- 17. /3317 «Рабочее место сотрудника Банка» • Создание учетной записи в AD • Доступ к общим файловым ресурсам • Создание УЗ в АБС • Доступ в Интернет • Стандартный офисный комплект (кресло, стол, тумбочка) • Настольный компьютер сотрудника стандартный • IP-телефон стандартный ПРИМЕР БАЗОВОЙ РОЛИ

- 18. /3318 Организационная роль представляет сотруднику дополнительные права доступа, в зависимости от его должности в ОШС Этапы формирования: • анализ прав доступа, не задействованных в формировании базовых ролей • Отбор организационных ролей-кандидатов • Согласование ролей-кандидатов • Внесение организационных ролей в каталог ОРГАНИЗАЦИОННАЯ РОЛЬ

- 19. /3319 «Инженер СИБ» • Минимальный административный доступ к опр.модулю АБС • Членство в группе Administrator в ИС AD • Доступ к файлам аудита информационных систем Банка «Инженер офиса управления правами доступа»: • Административный доступ к опр.модулю АБС с возможностью ручного изменения атрибутов прав доступа • Доступ уровня “Service operator” к ИС IDM ПРИМЕР ОРГАНИЗАЦИОННОЙ РОЛИ

- 20. /3320 Функциональная роль предоставляет специфические права доступа, определяемые на основании выполняемых сотрудником задач Этапы формирования: • Анализ прав доступа на пересечении различных орг. ролей • Анализ специфичных прав доступа, которые невозможно включить в организационные или бизнес-роли • Формирование функциональных ролей-кандидатов • Проверка на предмет токсичности комбинаций орг. ролей-кандидатов • Экспертный анализ со стороны линейного руководителя • Внесение функциональных ролей в каталог ролей ФУНКЦИОНАЛЬНАЯ РОЛЬ

- 21. /3321 «Сотрудник СИБ – сетевая безопасность» • Администратор межсетевого экрана • Администратор IPS/IDS «Сотрудник СИБ – Antifraud policy master» • Администратор политик antifraud-системы • Audit-administrator в информационных системах Банка • Администратор системы сбора и анализа ИБ ПРИМЕР ФУНКЦИОНАЛЬНОЙ РОЛИ

- 22. /3322 При любом изменении ролей необходимо проверять разграничение полномочий (SoD) ПРОЦЕСС ИЗМЕНЕНИЯ БИЗНЕС-РОЛЕЙ

- 23. /3323 ПОЭТАПНЫЙ ПЕРЕХОД Пилот Проектирование Внедрение

- 26. /3326 ПРОЕКТИРОВАНИЕ • Инфраструктурные системы • Бизнес-системы • Бизнес-процессы Обследование • Ролевая модель • Регламенты • Проектное решение Формирование организационной базы • План перевода информационных систем • План изменения бизнес-процессов • План обучения пользователей Планирование процесса миграции на IDM

- 27. /3327 НЕ ВСЕ БЫВАЕТ ТАК ГЛАДКО

- 28. /3328 КАК ОНО БЫВАЕТ В ЖИЗНИ Заказчик проекта ИБ Отсутствие диалога с ИТ Проблемы у проекта Заказчик проекта ИТ Отсутствие диалога с ИБ Проблемы у проекта

- 29. /3329 КОРЕНЬ ЗЛА! Заказчик проекта ИБ Отсутствие диалога с ИТ Проблемы у проекта Заказчик проекта ИТ Отсутствие диалога с ИБ Проблемы у проекта Отсутствие диалога

- 30. /3330 • IDM помогает во всем разобраться • IDMIAM не забирает контроль над ресурсами, а даёт инструмент для его автоматизации Мы знаем вашу боль, и у нас есть лекарство от неё! СЧАСТЬЕ ДЛЯ ВСЕХ

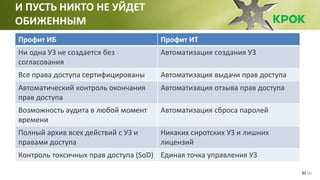

- 31. /3331 И ПУСТЬ НИКТО НЕ УЙДЕТ ОБИЖЕННЫМ Профит ИБ Профит ИТ Ни одна УЗ не создается без согласования Автоматизация создания УЗ Все права доступа сертифицированы Автоматизация выдачи прав доступа Автоматический контроль окончания прав доступа Автоматизация отзыва прав доступа Возможность аудита в любой момент времени Автоматизация сброса паролей Полный архив всех действий с УЗ и правами доступа Никаких сиротских УЗ и лишних лицензий Контроль токсичных прав доступа (SoD) Единая точка управления УЗ

- 32. Количество пользователей информационных систем? Количество информационных систем (ИС)? Решение класса IGA (IDM) следует рекомендовать компаниям, в которых количество пользователей ~1000 и/или количество ИС более 3-х и они гетерогенны В КАКИХ СЛУЧАЯХ НУЖЕН IDM В случае несвоевременного отзыва «устаревших» прав доступа есть риски утечки / кражи информации. Актуален ли для Заказчика этот момент? Если ответ положительный, то можно рекомендовать систему класса IDM Большая ли текучка кадров в компании? Если ответ положительный, то можно рекомендовать систему класса IDM Часто открываются новые филиалы? Планируется слияние компаний? Если ответ положительный, то можно рекомендовать систему класса IDM /3332

- 33. 111033, Москва, ул. Волочаевская, д.5, к.1 Т: (495) 974 2274 | Ф: (495) 974 2277 E-mail: afeoktistov@croc.ru croc.ru СПАСИБО ЗА ВНИМАНИЕ! Артем Феоктистов эксперт по IAG решениям