Or use our frontend SDKs and helper functions to build your own login page quickly

Customized Support is coming! Participate in the Ory Open Source Support Survey for Self-Hosted Users Rethink how you LoginJoin the 30k companies that modernized their access control from old log in platforms to an enhanced, trusted user experience. Up and running in hours on the Network or at your own pace self-host.

社会人生活の半分をフリーランス、半分をIIJで過ごすエンジニア。元々はアプリケーション屋だったはずが、クラウドと出会ったばかりに半身をインフラ屋に売り渡す羽目に。現在はコンテナ技術に傾倒中だが語りだすと長いので割愛。タグをつけるならコンテナ、クラウド、ロードバイク、うどん。 GitHubが2023年末までに二要素認証を必須にすることを発表しました。直接的なトリガーは先日のherokuの一件だと思いますが、すでにGoogleは2FAを必須としているように、同様の動きが業界全体へ広まるのは間違いありません。ちなみに、GW中にherokuからパスワードの強制リセットのお知らせが届きました(ユーザだったんです)。どうやら影響範囲はトークンだけではなかったようですね。きっと、耳を覆いたくなるようなアナウンスがこれからあるのでしょう。 https://www.itmedia.co.jp/news/ar

関連キーワード Google | Google Chrome | ブラウザ | 脆弱性 北朝鮮に拠点を置く攻撃者グループが2022年初頭の6週間にわたり、Webブラウザ「Chrome」の脆弱(ぜいじゃく)性「CVE-2022-0609」を悪用していたとGoogleが発表した。悪用当時のCVE-2022-0609は、同社がパッチを公開していないゼロデイ脆弱性だった。 Chrome脆弱性が“経済制裁の抜け穴”に? 併せて読みたいお薦め記事 Chromeの脆弱性 ChromeやFirefoxの「危険なアドオン」とは? 脅威と対策を解説 「Chromeをアップデートしないで」――Salesforce“異例のお願い”の真相 Googleの脅威分析グループ(TAG)はブログのエントリ(記事)でレポートを公開。北朝鮮の攻撃グループがCVE-2022-0609を悪用したと説明し、悪用のいきさつを説明した。

Braveはフォントを取得できないようにした。いっぽうChromeはフォントを根刮ぎ取得しようとしている。ChromeGoogleSecuritybraveブラウザフィンガープリント JavaScriptから、現在表示されているフォントを取得することが可能です。 仕組みを簡単に説明すると、フォントによって文字の横幅は異なるので、font-familyを変えてみてwidthが変わったらそのフォントがインストールされている、みたいな識別方法です。 つまり、フォントを表示させて、そのフォントが入っているかどうかをチェックすることで、ブラウザフィンガープリントになります。 Braveはフォントを取得できないようにした How Brave defends against font fingerprintingの記事において、Braveはフォントによるフィンガープリント防止について解説しています。 H

XSinator.com is an XS-Leak browser test suite that was created for the paper XSinator.com: From a Formal Model to the Automatic Evaluation of Cross-Site Leaks in Web Browsers. With a single click, XSinator can automatically scan for XS-Leaks vulnerabilities in your browser (mobile or desktop). The table below shows the evaluation results categorized by its detectable differences. Successful attack

はじめに(Introduction) RSAの鍵ペアの生成方法にミスがあり脆弱性となってしまった実装例があったようです。 元の文献を機械翻訳(ちょっと修正)してみます。 原文のデモをやってみたところ、案外動いたので先にデモを記します。 デモ(Demo) まずは、素数$p$と$q$を生成して$N$を求めるところです。 ※:鍵長が2048bitなので多少時間がかかります。 問題となったライブラリがこのようなロジックであったかは不明ですが、翻訳した資料を参考に作成しています。 import random as rnd import sympy key_length = 2048 distance = 10000 p = 0 q = 0 # 乱数Xを生成する。 X = rnd.randrange(2, pow(2, key_length)) for i in range(distance): #

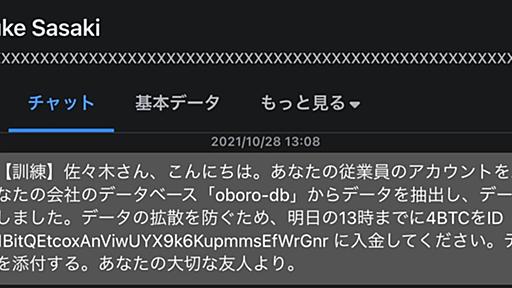

自社のクラウド環境に侵入され、データベースから経営に欠かせないデータを持ち出される。バックアップも消され、データを取り戻したければ、身代金を支払うよう要求される──企業にとって絶対に直面したくない事態の一つだ。しかしこのシチュエーションをあえて再現し、訓練という形で自社のCEOに身代金まで要求した企業がある。クラウド会計サービスを提供するfreeeだ。 freeeは2021年10月、標的型攻撃とランサムウェアを組み合わせたシナリオを基に全社的な訓練を実施。AWS上のDBからデータを盗み出し、バックアップを消した上で、自社のCEOに社内SNSを通して身代金を要求したという。訓練を主導したのは、製品やサービスのセキュリティ向上を目指す社内組織「PSIRT」だ。 訓練を実施した背景には、情報システム部などのIT部門だけでなく、経営層まで巻き込みたい考えがあったという。同社のPSIRTが取り組んだ

This article explores a phishing technique that simulates a browser window within the browser to spoof a legitimate domain. Introduction For security professionals, the URL is usually the most trusted aspect of a domain. Yes there’s attacks like IDN Homograph and DNS Hijacking that may degrade the reliability of URLs but not to an extent that makes URLs unreliable. All of this eventually lead me t

このニューノーマル時代において、Web会議ツールでリモート会議をする光景はもはや珍しいものではなくなった。 リモート会議のニーズの高まりを受けて利用が進んだWeb会議ツールの一つに「Zoom Meetings」がある。今ではデファクトスタンダードとなったZoomだが、なんと盗聴疑惑が持ち上がった。なぜそのような疑惑が浮上したのか? このZoomの問題はZoomの公式フォーラムで報告された。最初の報告は2021年12月18日のことで、当初はそれほど話題にはなっていなかった。 しかし、他のユーザーからも同様の報告が挙げられるにつれて徐々に話題になっていった。その問題とは、Zoomがユーザーの音声を勝手に録音しているのではといった内容だ。 この件について公式フォーラムに投稿したのがaaronkleinさんだ。投稿の件名は「Why is the Zoom app listening on my m

こんにちは、IIJ Engineers blog 編集部です。 今回は、2021年度「サイバーセキュリティに関する総務大臣奨励賞(以下、総務大臣奨励賞)」を受賞したポッドキャスト番組「セキュリティのアレ」の運営者のひとりであるIIJの根岸に今回の受賞について話を聞いてきました。 「総務大臣奨励賞」&「セキュリティのアレ」ってなに? 受賞の話を聞く前に、まずは今回の受賞概要を簡単に紹介します。 サイバーセキュリティに関する総務大臣奨励賞とは? 総務省が、サイバーセキュリティ対応の現場において優れた功績を挙げている個人・団体を表彰するもので、2017年に創設。 自薦または他薦で候補者を募集し、有識者で構成される選考委員会の審査結果を踏まえ受賞者が決定され、毎年、サイバーセキュリティ月間の期間中に表彰が行われます。 ポッドキャスト番組の「セキュリティのアレ」 SBテクノロジー株式会社の辻伸弘氏、

米連邦捜査局(FBI)は1月上旬、重要インフラ事業者などに対して、USBメモリーなどのUSBデバイスを使ったサイバー攻撃が確認されているとして注意を呼びかけた。攻撃者は、米保健福祉省(HHS)や米アマゾン・ドット・コムなどを装って、細工を施したUSBデバイスを企業や組織に郵送している。2021年8月には運輸および保険業界の企業、11月には防衛産業企業に送られてきた。受け取った人がそのUSBデ

フィンガープリントやオンライン詐欺を特定するためのAPIを提供するFingerprintJSが、Apple純正ブラウザのSafariにはGoogleアカウント情報が任意のウェブサイトに漏えいする脆弱性が存在すると指摘しています。 Exploiting IndexedDB API information leaks in Safari 15 https://fingerprintjs.com/blog/indexeddb-api-browser-vulnerability-safari-15/ Safari 15 bug can leak your recent browsing activity and personal identifiers - The Verge https://www.theverge.com/2022/1/16/22886809/safari-15-bug-lea

Node.js アドベントカレンダーの 3 日目の記事です。空きを埋める形で始めました。 qiita.com www.codegrid.net CodeGrid でも書かせていただきましたが、 Node.js で ES Module / CommonJS を使ってコアライブラリのロードをする際、 node から始まる scheme を付けることが可能になっています。 nodejs.org // ESM import fs from "node:fs/promises"; // CJS const http = require("node:http"); これにはいくつかのメリットがあります。基本的につけておくことが望ましいです。 今回はメリットをいくつか紹介します。まだこれがデファクト・スタンダードになっている訳ではありませんが、これから付けてもらうように推奨していきたいと思います。 メリ

本番環境でやらかしちゃった人 Advent Calendar 2021 22日目。 log4jの脆弱性CVE-2021-44228を狙った攻撃が多発していますね。 ご存知の方も多いと思いますが、私のサーバにもこの日(12/10)から多くの攻撃者が訪れています。 FortiGuard Labs Weekly Threat Briefsでは、毎週どんな攻撃が流行っていたのか、週ごとにまとめて紹介しています。12/17掲載記事 Log4j.Error.Log.Remote.Code.Execution が初登場で 検出数で1位を獲得しました。ThinkPHPやPHPUnitなど、昨年春からTOP5に鎮座していた競合からトップを奪取しました。すごいことです。 今回は、なんとlog4jさんのノック攻撃に返信してしまい、さらなる攻撃(第二波、第三波...)を受けるという失態を犯してしまいました。 皆さ

リリース、障害情報などのサービスのお知らせ

最新の人気エントリーの配信

処理を実行中です

j次のブックマーク

k前のブックマーク

lあとで読む

eコメント一覧を開く

oページを開く